Cyberkriminalität wird für Produktionsbetriebe noch teurer

Cyberkriminalität ist eines der größten, geschäftsschädigenden Risiken für Unternehmen aller Branchen. Doch es gibt durchaus Unterschiede zwischen den diversen Marktsegmenten. Wie sich die Gefahr durch Cybergangster aktuell auf das produzierende Gewerbe auswirkt, hat das Cybersicherheitsunternehmen Sophos in einer weltweiten Studie festgestellt.

Beunruhigende Stagnation

Die vermeintlich gute Nachricht ist, dass der Anteil der produzierenden Unternehmen, die mit Ransomware attackiert wurden, nur wenig gestiegen ist. 56 Prozent wurden im letzten Jahr angegriffen. Im Vergleich: ein Jahr zuvor waren es 55 Prozent. Zwar gibt es Branchen und Sektoren, die deutlich mehr betroffen sind – der Durchschnitt über alle Branchen liegt bei 66 Prozent – allerdings gibt es wenig Grund zum Aufatmen, wenn mehr als jedes zweite Unternehmen von den Cyberkriminellen ins Visier genommen wird.

Viele Einfallstore

Für die produzierende Industrie stellt sich die entscheidende Frage, wie die Cyberkriminellen ins Unternehmen gelangen und welche Angriffstaktiken die größten Risiken für diese Branche birgt. Die gute Nachricht zuerst: In der Rangliste der Angriffstaktiken haben produzierende Unternehmen die potenziell ausnutzbaren Schwachstellen mit nur 24 Prozent vergleichsweise gut im Griff. Über alle Branchen hinweg ist diese Angriffstaktik mit 36 Prozent deutlich höher. Eine größere Herausforderung mit 27 Prozent scheint die Branche mit der Sicherheit von Nutzerdaten und Passwörtern zu haben, die Cyberkriminelle stehlen, um sich Zugang zur IT-Infrastruktur zu verschaffen.

Besonderen Nachholbedarf hat das produzierende Gewerbe laut Studie mit 20 Prozent bei der Abwehr von Phishing-Angriffen. Da der branchenübergreifende Durchschnitt lediglich 13 Prozent beträgt, liegt die Vermutung nahe, dass sich andere Sektoren besser um die Schulung ihrer Mitarbeiter in dieser Hinsicht kümmern.

Angriffe mit Folgen

Ein Angriff auf ein Unternehmen bedeutend nicht zwingend, dass die Cyberkriminellen Erfolg damit haben, ihre Ransomware zum Einsatz zu bringen und Lösegeld fordern. Der Trend für die produzierende Industrie zeigt jedoch deutlich, dass die Cyberkriminellen bei ihren Angriffen und den eingesetzten Technologien kräftig aufgerüstet haben. In der aktuellen Studie sind 68 Prozent der Angriffe „erfolgreich“ und nur 27 Prozent konnten rechtzeitig entdeckt und gestoppt werden. Im Vergleichszeitraum ein Jahr zuvor schafften es die Cyberkriminellen bei 57 Prozent ihrer Angriffe, die Daten zu verschlüsseln und 38 Prozent konnten verhindert werden. Erschwerend kommt die „Double-Dip“-Taktik der Cyberkriminellen hinzu. Hierbei werden die Daten zudem gestohlen, bevor sie verschlüsselt werden – eine Methode, die das Lösegeld und die Bereitwilligkeit zu bezahlen in die Höhe treiben, da auch Unternehmen, die die Daten wiederherstellen können, noch mit Veröffentlichung erpresst werden können.

Die unmittelbaren Auswirkungen auf die Lösegeldforderungen sind in der Studie deutlich nachvollziehbar. Der mittlere Durchschnitt der geforderten Lösegeldsumme liegt in der produzierenden Branche bei $ 1.260.207 (€ 1.156.289). Das ist nur etwas niedriger als der Durchschnitt über alle Branchen hinweg mit $ 1.542.330 (€ 1.415.148). Zum Vergleich, ein Jahr zuvor lag der allgemeine Durchschnitt deutlich niedriger bei $ 812.360 (€ 745.372).

Teure Wiederherstellung der Systeme

Ein Angriff auf ein Unternehmen kann nicht nur dann teuer werden, wenn sich das Unternehmen dazu durchringt, die Lösegeldsumme zu bezahlen, sondern auch durch die zusätzlichen Folgekosten bei der Wiederherstellung der Systeme. Abgesehen davon, dass nach einer Bezahlung des Lösegelds nicht garantiert ist, dass sich alle Daten wiederherstellen lassen, kostet das Instandsetzen viel Zeit und Geld. Zusätzlich zum Lösegeld musste das produzierende Gewerbe durchschnittlich $ 1.080.000 (€ 990.942) in die Wiederherstellung (im Jahr zuvor waren es durchschnittlich $1.230.000 (€ 1.128.573)) investieren. Damit verdoppelt die Wiederherstellung die Gesamtsumme inklusive Lösegeld nahezu. Mit den Wiederherstellungskosten kommt die Produzierende Industrie trotz der hohen Summe vergleichsweise glimpflich davon. Beispielsweise im Transportwesen werden durchschnittlich $ 3.540.000 (€ 3.248.088) benötigt.

Entscheidender Faktor Zeit

Die Summen für das Lösegeld und die Wiederherstellung stellen viele Unternehmen aller Branchen vor große Herausforderungen. Diese werden durch die benötigte Zeit, bis die Systeme wieder laufen und das Unternehmen betriebsfähig ist, noch einmal deutlich komplexer und teilweise existenzgefährdend. Denn ein Unternehmen, das stillsteht, verliert jede Stunde und jeden Tag viel Geld und erleidet zusätzlich einen Image- und Reputationsverlust im Markt – bei Partnern und Kunden.

Die größte Varianz der aktuellen Studie zu den Ergebnissen des Vorjahres ist der Prozentsatz produzierenden Unternehmen, die sich in weniger als einem Tag von einer Cyberattacke erholen konnten Dieser Prozentsatz ist deutlich auf 9 Prozent gesunken (gegenüber 22 Prozent in der letzten Umfrage). Gleichzeitig ist der Prozentsatz der Unternehmen, die mehr als einen Monat für die Wiederherstellung benötigten, auf 17 Prozent gestiegen, verglichen mit 10 Prozent ein Jahr zuvor. Dies deutet darauf hin, dass der Aufwand für die Wiederherstellung des Geschäftsbetriebs in diesem Sektor insgesamt größer geworden ist.

Beliebtes Ziel: Lieferketten

Ransomware ist die meistverbreitete Bedrohung mit dem Ziel, Geld zu machen. Allerdings sollten sich Unternehmen im Klaren darüber sein, dass Ransomware stets die letzte Stufe eines erfolgreichen Angriffs ist, zu dem auch Informationsdiebstahl, Downloader-Trojaner, Cryptominer und viele andere Bedrohungen gehören.

„Eine besondere Rolle nehmen die vermehrten Angriffe auf die Lieferkette ein. Diese Attacken scheinen auf dem Vormarsch zu sein“, erklärt John Shier, Field CTO Commercial bei Sophos. „Kompromittierungen der Lieferkette sind für Cyberkriminelle sehr attraktiv, da sie ihnen Zugang zu mehreren Opfern auf einmal verschaffen können. Solange die Cyberkriminellen hiermit Geld erbeuten können, werden diese Angriffe für sie effektiv sein und weitergehen. Unternehmen sollten daher nicht nur sicherstellen, dass sie gegen direkte Angriffe gewappnet, sondern auch in der Lage sind, Angriffe von vertrauenswürdigen Partnern abzuwehren.“

Robuste Security aus Mensch und Maschine im Team

Für Unternehmen aller Branchen ist es wichtig, robuste Security-Ökosysteme zu implementieren. Da bei komplexen Bedrohungen eine rein maschinelle und verhaltensbasierte Erkennung und Beseitigung von Angriffen oft nicht mehr ausreicht, sollten die technologischen Lösungen mit Künstlicher Intelligenz oder anomaliebasierter automatischer Reaktion durch hoch spezialisierte MDR-Teams (Managed Detection and Response) aus IT-Sicherheitsprofis ergänzt werden. MDR-Services kombinieren technische Security-Lösungen mit einem Expertenteam, das auf Prävention, Früherkennung und Schadensbeseitigung spezialisiert ist. Dieses Team ergreift Maßnahmen, um nicht nur die klassischen Cyberbedrohungen, sondern vor allem die immer besser getarnten Schleichfahrten der Kriminellen im Netzwerk zu eliminieren.

Über die Studie

Von Januar bis März befragte ein unabhängiges Marktforschungsinstitut im Auftrag von Sophos 3.000 Verantwortliche in der IT oder Cybersecurity in Unternehmen mit 100 bis 5.000 Angestellten, mindesten 10 Millionen Umsatz, in 14 Ländern. Darunter befanden sich 363 Produktionsbetriebe, die Auskunft darüber gaben, wie sich die Situation der Cybersicherheit aus ihrer speziellen Sicht darstellt.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

![]()

„Das Endziel ist immer klar: Geld“

Ein Trend: Übernahme anfälliger signierter Treiber und Taktiken staatlicher Gruppen

Die Wiederverwendung bestehender Angriffstechniken und das Aufkommen neuer Angriffe sind in der Bedrohungslandschaft üblich. Cyberkriminelle verwenden oft erfolgreiche Tools und Techniken weiter und werden dies so lange tun, bis sie nicht mehr funktionieren.

Einige ändern und passen ihre Tools und Techniken an, um sie an neuen Zielen auszurichten oder ähnliche Schwachstellen auf neue Weise auszunutzen. Mit der technologischen Entwicklung entstehen jedoch auch neue Angriffsmethoden, und Angreifer suchen ständig nach neuen Wegen, um Sicherheitsmaßnahmen zu umgehen. Angesichts immer besserer Schutzmöglichkeiten haben wir beobachtet, dass Cyberkriminelle anfällige signierte Treiber übernehmen, um Endpoint Detection and Response (EDR)-Tools zu umgehen. Wir beobachten auch, dass Cyberkriminelle nationalstaatlichen Gruppen nacheifern, indem sie deren Tools und Taktiken in ihre Angriffspläne integrieren.

Egal, welche Methode die Cybergangster anwenden, das Ziel ist immer Geld

Der bevorzugte Angriff variiert dabei von Cyberkriminellen zu Cyberkriminellen und hängt weitgehend von ihren Motiven, Fähigkeiten und der Möglichkeit ab, ihre Angriffe zu Geld zu machen. Die Motive und Know-how von Initial Access Brokers (IABs) beispielsweise konzentrieren sich darauf, im Netzwerk eines Unternehmens Fuß zu fassen und diesen Zugang an andere Cyberkriminelle zu verkaufen. Ransomware-Banden sind darauf spezialisiert, hochwertige Ziele wie Server zu verschlüsseln und in vielen Fällen auch Daten zu stehlen. Einige Cyberkriminelle sind Experten im Ausnutzen von Sicherheitslücken. Welcher Angriff auch immer bevorzugt wird, das Endziel ist klar: Geld.

Die meistwiederholten Attacken sind diejenigen, die den besten Erfolg versprechen. Bislang bestehen sie aus einer Ausnutzung von Schwachstellen und Phishing. Diese beiden Angriffsmethoden ermöglichen die meisten Netzwerkverletzungen, die oft zu der gängigsten Bedrohung führen: Ransomware.

Ransomware ist nach wie vor die meistverbreitete Bedrohung für Unternehmen

Viele große und kleine Unternehmen aus den unterschiedlichsten Branchen werden täglich Opfer von Ransomware. So wurden beispielsweise allein im März 459 Ransomware-Angriffe gemeldet.Fast ein Drittel dieser Angriffe war auf eine Zero-Day-Schwachstelle imGoAnywhere MFT-Tool für die sichere Dateiübertragung zurückzuführen, die angeblich von der Cl0p-Ransomware-Bande ausgenutzt wurde, um innerhalb von 10 Tagen Daten von vermeintlich 130 Opfern zu stehlen. Eine weitere Zero-Day-Schwachstelle in einem ähnlichen Softwareprodukt, MOVEit Transfer, wird derzeit aktiv von Cyberkriminellen ausgenutzt, wobei viele bekannte Unternehmen betroffen sind.

Es ist wichtig sich darüber im Klaren zu sein, dass Ransomware stets die letzte Stufe eines erfolgreichen Angriffs ist, zu dem auch Informationsdiebstahl, Downloader-Trojaner, Cryptominers und viele andere Bedrohungen gehören.

Lieferketten sind vermutlich ein kommendes Angriffsziel

Was die kommenden Monate angeht, können wir vermutlich von vermehrten Angriffen auf die Lieferkette ausgehen. Diese Attacken scheinen auf dem Vormarsch zu sein. Kompromittierungen der Lieferkette sind für Cyberkriminelle sehr attraktiv, da sie ihnen Zugang zu mehreren Opfern auf einmal verschaffen können. Solange die Cyberkriminellen hiermit Geld erbeuten können, werden diese Angriffe für sie effektiv sein und weitergehen. Unternehmen sollten daher nicht nur sicherstellen, dass sie gegen direkte Angriffe gewappnet , sondern auch in der Lage sind, Angriffe von vertrauenswürdigen Partnern abzuwehren.

Robuste Sicherheitspraktiken sind nötig

Da sich die Angriffsfläche immer weiter vergrößert, ist es für Einzelpersonen, Organisationen und Regierungen wichtig, wachsam zu bleiben, robuste Sicherheitspraktiken zu implementieren und in Bedrohungsdaten, proaktive Überwachung und Reaktionsmöglichkeiten auf Vorfälle zu investieren. Regelmäßige Sicherheitsbeurteilungen, Patch-Management, Schulungen von Mitarbeitenden und Partnerschaften mit Cybersicherheitsfachleuten sind entscheidend, um neuen Bedrohungen im sich ständig verändernden Cyberspace einen Schritt voraus zu sein.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

Risiken von 5G? Bekannt. Mehr in Sicherheit investieren? Fehlanzeige.

87,4 Prozent aller befragten Unternehmen bekunden ihren Bedarf an 5G, um Internet of Things (IoT) und Operation Technology (OT) im Betrieb anzubinden und zu vernetzen. Bei Betrachtung der kleineren Unternehmen bis 500 Mitarbeiter erhöht sich dieser Wert sogar auf 91 Prozent. Dies und weitere Erkenntnisse im Bereich 5G-Security fanden die Marktforscher von techconsult im Auftrag von Sophos bei einer repräsentativen Umfrage bei deutschen Unternehmen heraus.

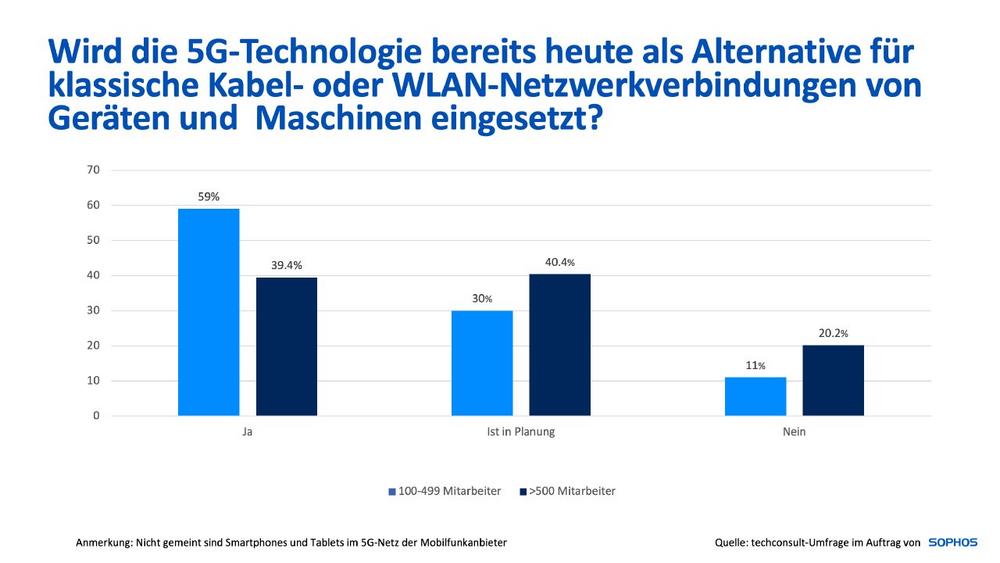

Verbreitung von 5G als Business-Netztechnologie

Bereits jetzt verwendet knapp die Hälfte der Befragten (49,2 Prozent) 5G als Alternative für klassische Kabel- oder WLAN-Netzwerkverbindungen, zum Beispiel für Geräte oder Maschinen. Kleinere Betriebe nutzen sie mit 59 Prozent sogar deutlich mehr als Großfirmen (39,4 Prozent). Beim Einsatz der 5G-Technologie stehen dabei an erster Stelle die Produktion und Logistik (62,3 Prozent). Dann folgen Netzwerkanbindung externer Außenstellenan die Unternehmenszentrale (42,7 Prozent) und Lieferketten-Konnektivität mit anderen Unternehmen (38,7 Prozent).

Die weit überwiegende Mehrheit kennt die Risiken

Zu den größten Risiken von 5G zählt das Ausspähen von Daten via Backdoors der Infrastrukturanbieter – 87,4 Prozent der Befragten ist sich dessen nach eigenen Angaben bewusst. Auch Softwareschwachstellen im Netz selbst, die von Cyberkriminellen ausgenutzt werden können, definieren 80,4 Prozent als Gefahrenherd. Allerdings ist hier auch jeder Fünfte der interviewten IT-Fachkräfte (19,6 Prozent) unwissend. Die Gefahr durch erhöhte staatliche Einflussnahme wie Spionage erscheint mehr als Zweidritteln (65,3 Prozent) wahrscheinlich.

„Die Unternehmen schätzen hier die Bedrohungslage grundsätzlich richtig ein. Aufgrund der Komplexität von 5G sind auch die Angriffe sehr komplex. Bislang verfügt fast niemand außerhalb eines Nationalstaates über die Ressourcen, um einen solchen Angriff effektiv durchzuführen,“ sagt Chester Wisniewski, Field CTO Applied Research bei Sophos. „Da die Nutzung der 5G-Technologie im industriellen Umfeld bisher noch nicht so weit verbreitet ist wie klassische Netzalternativen, wird es wahrscheinlich noch eine Zeit lang dauern, bis größere Angriffswellen zu erwarten sind. Dennoch ist es nur eine Frage der Zeit, der breiten Nutzung und der Erfolgschancen, bis Cyberkriminelle auch diese Netztechnologie aufs Korn nehmen.“

Eine weitere Herausforderung bei der Nutzung von 5G ist, dass die Verbindungen bei schlechter Netzabdeckung ohne entsprechende Vorkehrungen automatisch auf 4G oder sogar 3G zurückfallen können und damit die Risiken dieser älteren Technologie automatisch hinzukommen. Dies ist laut der Umfrage der Mehrheit mit 80,9 Prozent klar. Allerdings sieht jeder Fünfte (19,1 Prozent) darin kein Problem.

Noch werden zu wenig Maßnahmen ergriffen

Die Mehrheit sämtlicher befragter Betriebe ist mit 74,4 Prozent der Meinung, dass die 5G-Technologie für den Businesseinsatz im Unternehmen spezielle Security-Maßnahmen benötigt. Aber: bei der Frage, ob diese gesonderten Schritte auch eingesetzt werden, bekennt sich dazu nur knapp die Hälfte (gesamt: 48,2 Prozent). Mit 54 Prozent sind hier die kleineren Organisationen konsequenter als die Unternehmen mit mehr als 500 Mitarbeitenden (42,4 Prozent). Der Rest (43,2 Prozent) verlässt sich auf die Standard-Security-Maßnahmen. Und das, obwohl ihnen die Risiken, die die 5G-Technologie im Gepäck hat, bekannt sind.

„Es braucht viel Zeit und tiefes technisches Wissen, um die unglaublich langen und detaillierten Spezifikationen der 5G-Protokolle zu erfassen“, erläutert Chester Wisniewski, Field CTO Applied Research bei Sophos. „Erst dann lassen sich die potenziellen Risiken dieser Technologie und seiner Funktionen erkennen und bewerten. Unternehmen benötigen mehr Informationen und Unterstützung, um die Security im speziellen Bereich der 5G-Technologie sicherzustellen, wie zum Beispiel Sicherheitsökosysteme inklusive Firewalls, die 5G unterstützen.“

Über die Umfrage

Sophos hat im zweiten Quartal 2023 mit Hilfe der Marktforschung von techconsult die IT-Leiter und -Mitarbeiter aus 200 deutschen Unternehmen in der Größenordnung von 100 bis über 500 Mitarbeitenden zu ihrer Verwendung der 5G-Technologie befragt.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

Zero-Day-Lücke bei beliebter Dateitransfersoftware MOVEit – was passiert ist und was nun zu tun ist

Christopher Budd, Senior Manager Threat Research bei Sophos:

„Alle MOVEit-Kunden sollten nach Anzeichen einer Kompromittierung suchen, die über die öffentlich diskutierten hinausgehen, da Angriffe bereits vor der Verfügbarkeit von Patches mit Methoden stattgefunden haben könnten, die noch nicht öffentlich identifiziert wurden. Außerdem ist es wichtig zu beachten, dass durch das Patchen KEINE Webshells oder andere Kompromittierungsartefakte entfernt werden. MOVEit-Kunden müssen deshalb ZUSÄTZLICH zur Installation des Patches eine Prüfung auf Kompromittierung durchführen. Patchen allein reicht NICHT aus.“

Letzte Woche hat Progress Software, Spezialist für Applikations-Infrastruktur-Software für die Entwicklung, die Integration und das Management in Geschäftsumgebungen, auf eine kritische Sicherheitslücke (CVE-2023-34362) bei seinen Produkt MOVEit Transfer und den verwandten MOVEit-Cloud-Lösungen hingewiesen.

Wie der Name schon sagt, handelt es sich bei MOVEit Transfer um ein System, das die einfache Speicherung und gemeinsame Nutzung von Dateien in einem Team, einer Abteilung, einem Unternehmen oder sogar einer Lieferkette ermöglicht. Im aktuellen Fall stellte sich heraus, dass das webbasierte Frontend von MOVEit, das das Teilen und Verwalten von Dateien über einen Webbrowser ermöglicht, eine SQL-Injection-Schwachstelle hat. Diese Art des Datenaustausches ist sehr beliebt, da der Prozess im Allgemeinen als weniger anfällig für fehlgeleitete oder „verlorene“ Dateien gilt als das Teilen per E-Mail.

Gute Nachrichten und schlechte Nachrichten

Die gute Nachricht in diesem Fall ist, dass Progress alle unterstützten MOVEit-Versionen sowie seinen Cloud-basierten Dienst gepatcht hat, sobald das Unternehmen Kenntnis von der Sicherheitslücke erlangte. Kunden, die die Cloud-Version verwenden, sind automatisch auf dem neuesten Stand, im eigenen Netzwerk ausgeführte Versionen müssen aktiv gepatcht werden.

Die schlechte Nachricht ist, dass es sich bei dieser Schwachstelle um eine Zero-Day-Sicherheitslücke handelte, was bedeutet, dass Progress davon erfahren hat, weil Cyberkriminelle sie bereits ausgenutzt hatten. Mit anderen Worten: Vor Erscheinen des Patchs sind möglicherweise bereits betrügerische Befehle in MOVEit SQL-Backend-Datenbanken eingeschleust worden, mit einer Reihe möglicher Folgen:

- Löschung vorhandener Daten. Das klassische Ergebnis eines SQL-Injection-Angriffs ist die groß angelegte Datenvernichtung.

- Exfiltration vorhandener Daten. Anstatt SQL-Tabellen zu löschen, könnten Angreifer eigene Abfragen einschleusen und so nicht nur die Struktur internen Datenbanken erlernen, sondern auch wichtige Teile extrahieren und stehlen.

- Änderung vorhandener Daten. Angreifer könnten beschließen, Daten zu beschädigen oder zu zerstören, anstatt sie zu stehlen.

- Implantation neuer Dateien, einschließlich Malware. Angreifer könnten SQL-Befehle einschleusen, die wiederum externe Systembefehle starten und so eine beliebige Remotecodeausführung innerhalb eines Netzwerks ermöglichen.

Eine Gruppe von Angreifern, von denen Microsoft annimmt, dass sie die berüchtigte Clop-Ransomware-Bande sind (oder mit ihr in Verbindung stehen), hat diese Schwachstelle offenbar bereits ausgenutzt, um sogenannte Webshells auf betroffenen Servern einzuschleusen.

Was ist zu tun?

- Wenn Sie MOVEit-Benutzer sind, stellen Sie sicher, dass alle Instanzen der Software in Ihrem Netzwerk gepatcht sind.

- Wenn Sie derzeit keine Patches durchführen können, schalten Sie die Schnittstellen webbasierten (HTTP- und HTTPS) zu Ihren MOVEit-Servern aus, bis Sie dies können. Offenbar wird diese Schwachstelle nur über die Weboberfläche von MOVEit aufgedeckt, nicht über andere Zugriffswege wie SFTP.

- Durchsuchen Sie Ihre Protokolle nach neu hinzugefügten Webserverdateien, neu erstellten Benutzerkonten und unerwartet großen Datendownloads. Progress verfügt über eine Liste der zu durchsuchenden Orte sowie der Dateinamen und der zu suchenden Orte.

- Wenn Sie Programmierer sind, bereinigen Sie Ihre Eingaben.

- Wenn Sie ein SQL-Programmierer sind, verwenden Sie parametrisierte Abfragen, anstatt Abfragebefehle zu generieren, die Zeichen enthalten, die von der Person gesteuert werden, die die Anfrage sendet.

Bei vielen, wenn nicht den meisten bisher untersuchten Webshell-basierten Angriffen vermutet Progress, dass wahrscheinlich eine betrügerische Webshell-Datei mit dem Namen human2.aspx gefunden werden kann, möglicherweise zusammen mit neu erstellten schädlichen Dateien mit der Erweiterung .cmdline. Sophos-Produkte erkennen und blockieren bekannte Webshell-Dateien als Troj/WebShel-GO, unabhängig davon, ob sie human2.aspx heißen oder nicht.

Es gilt allerdings zu bedenken, dass andere Angreifer, wenn sie vor der Veröffentlichung des Patches von diesem Zero-Day wussten, möglicherweise andere und subtilere Befehle eingeschleust haben. Diese können durch einfaches Scannen nach zurückgebliebener Malware oder durch Suchen nach bekannten Dateinamen, die möglicherweise in Protokollen auftauchen, eventuell nicht erkannt werden.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

![]()

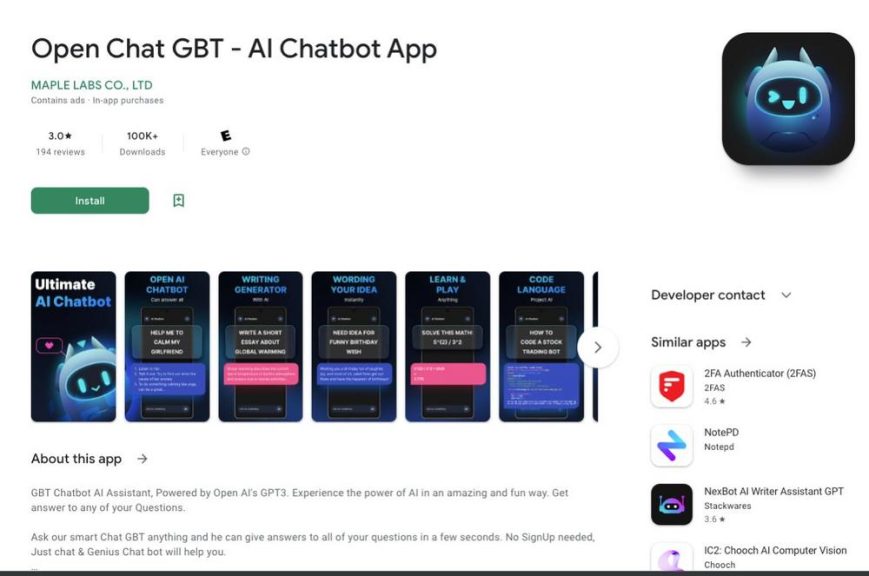

Betrüger nutzen den ChatGPT-Hype und verdienen mit Fleeceware-Apps Tausende von Dollar

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

Sophos erweitert seinen globalen MDR-Service mit einem dedizierten Team in Deutschland

Die neue deutsche Unit ergänzt das bestehende internationale MDR-Team von Sophos, das sich aus Sicherheitsanalysten, Bedrohungsjägern, Respondern und anderen Cybersecurity-Experten zusammensetzt. Die MDR-Spezialisten interagieren weltweit, tauschen Bedrohungsdaten aus und bieten rund um die Uhr und an 365 Tagen im Jahr vollständig verwaltete MDR-Dienste an. Die Spezialisten sind darauf geschult, jeden Schritt von Cyberangriffsketten auf Unternehmen zu erkennen, zu unterbrechen und abzuwehren, bevor Eindringlinge Daten stehlen oder Ransomware ausführen können.

„Deutschland ist seit langem als führend in Technologie und Innovation anerkannt und damit ein idealer Standort für unsere neueste Gruppe von MDR-Experten", sagt Mat Gangwer, Vice President, Managed Threat Response bei Sophos. „Mit seiner robusten Wirtschaft, den strengen Datenschutzbestimmungen und dem Fokus auf Cybersicherheit passt der deutsche Markt perfekt zu unserer Mission, erstklassige Managed Detection and Response Services anzubieten, die Unternehmen vor aktiven Angreifern schützen. Durch das Etablieren eines dedizierten Teams in Deutschland sind wir noch besser positioniert, um die besonderen Sicherheitsanforderungen unserer Kunden in der Region und weltweit zu erfüllen. Unsere Expansion in den starken deutschen Markt bedeutet auch einen Meilenstein für unsere wachsende MDR-Services-Gruppe, die bereits mehr als 16.000 Kunden schützt."

MDR-Dienste entwickeln sich schnell zu einem wichtigen Element einer wirkungsvollen Cybersecurity, da Angreifer ihre Taktiken, Techniken und Verfahren (Procedures) (TTPs) verfeinern, um die Verteidigung zu überwinden. Dazu gehört insbesondere die kürzere Verweildauer der Kriminellen bei ihren Cyberangriffen. Sie arbeiten schneller, um ihr Ziel zu erreichen – sei es der Diebstahl von Daten, die Verbreitung von Ransomware, Spionage oder eine andere kriminelle Aktivität. Folglich bleibt den Verteidigern von der Identifizierung der Angreifer bis zu ihrer Neutralisierung weniger Reaktionszeit. Die Analyse von Incident-Response-Fällen zeigt, dass die durchschnittliche Verweildauer deutlich sinkt und dass Angriffe zudem vermehrt kontinuierlich stattfinden, anstatt wie bisher vornehmlich außerhalb der Geschäftszeiten oder am Wochenende.

Zusätzlich zu MDR bietet Sophos Echtzeit-Incident-Response (IR)-Dienste für Unternehmen an, die aktiv angegriffen werden und sofortige Hilfe bei der Neutralisierung von Angreifern benötigen. Sophos ist mit seiner Incident Response in der offiziellen Liste der qualifizierten APT-Response-Dienstleister (Advanced Persistent Threat) für KRITIS-Unternehmen des Bundesamts für Sicherheit in der Informationstechnik (BSI) aufgeführt.

„Die Akzeptanz von MDR steigt rasant. Unternehmen benötigen 24/7-Expertenteams, um die Eliminierung von schnellen, flexiblen und komplexen Cyberangriffen zu übernehmen. Diese Fähigkeit versetzt Sophos in die ideale Position, um den Markt weiter auszubauen", sagt Rob Harrison, Vice President of Product Management für Security Operations Solutions bei Sophos. „Seit wir Alarme, Hinweise und Signale auch von anderen Sicherheitsanbietern erfassen, zusammenführen und korrelieren, haben wir bereits mehr als 150 Millionen Alarme von fast 30 bekannten Anbietern verarbeitet. Damit sind wir marktführend in Volumen, Vielfalt und Zeit in Bezug auf MDR-Daten, die sowohl von Sophos als auch von anderen Sicherheitsanbietern stammen. Mit diesem Vorteil verfügen wir über einen sehr breiten Kontext, der es uns ermöglicht, bessere Entscheidungen zu treffen, schneller zu verteidigen und MDR-Kunden mit tieferem Wissen zu versorgen."

Sowohl die MDR- als auch die IR-Experten von Sophos tragen zu Sophos X-Ops bei, einem funktionsübergreifenden Threat- und Cybersecurity-Intelligence-Team mit mehr als 500 Spezialisten aus den SophosLabs, Sophos SecOps und SophosAI. Die neue deutsche MDR-Unit hat Zugriff auf wichtige Bedrohungsdaten von Sophos X-Ops und tauscht ihre regionalen Daten mit Sophos X-Ops und anderen Sophos Cybersecurity-Spezialisten weltweit aus.

Sophos ist ein weltweit führender und innovativer Anbieter von fortschrittlichen Cybersecurity-Lösungen, darunter Managed Detection and Response (MDR)- und Incident-Response-Dienste. Das Unternehmen bietet ein breites Portfolio an Endpoint-, Netzwerk-, E-Mail- und Cloud-Sicherheitstechnologien, das bei der Abwehr von Cyberangriffen unterstützt. Als einer der größten auf Cybersecurity spezialisierten Anbieter schützt Sophos mehr als 500.000 Unternehmen und mehr als 100 Millionen Anwender weltweit vor aktiven Angriffen, Ransomware, Phishing, Malware und vielem mehr.

Die Dienste und Produkte von Sophos werden über die cloudbasierte Management-Konsole Sophos Central verbunden und vom bereichsübergreifenden Threat-Intelligence-Expertenteam Sophos X-Ops unterstützt. Die Erkenntnisse von Sophos X-Ops erweitern das gesamte Sophos Adaptive Cybersecurity Ecosystem. Dazu gehört auch ein zentraler Datenspeicher, der eine Vielzahl offener APIs nutzt, die Kunden, Partnern, Entwicklern und anderen Anbietern von Cybersecurity und Informationstechnologie zur Verfügung stehen. Sophos bietet Cybersecurity-as-a-Service für Unternehmen an, die vollständig verwaltete, schlüsselfertige Sicherheitslösungen benötigen. Kunden können ihre Cybersecurity auch direkt mit der Security Operations Platform von Sophos verwalten oder einen hybriden Ansatz verfolgen, indem sie ihre internen Teams mit Sophos Services ergänzen, einschließlich Threat Hunting und Systemwiederherstellung.

Sophos vertreibt seine Produkte über Reseller und Managed Service Provider (MSPs) weltweit. Der Hauptsitz von Sophos befindet sich in Oxford, U.K.

Weitere Informationen unter: www.sophos.de

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

![]()

Cybersicherheit im Zeitalter von ChatGPT: Willkommen Misstrauen

Organisationen haben sich intensiv mit einer ihrer kritischsten Cybersecurity-Komponente auseinandergesetzt: den Mitarbeitenden. Sie begegnen der „Schwachstelle Mensch“ mit kontinuierlichem Training und vertrauen mittlerweile häufig darauf, dass die Nutzer zum Beispiel potenzielle Phishing-Attacken aufgrund sprachlicher Unregelmäßigkeiten oder falscher Rechtschreibung und Grammatik erkennen.

Aber KI-gesteuerte Sprach-und Inhaltsgeneratoren wie ChatGPT sind auf dem besten Weg, diese verräterischen Elemente aus Scams, Phishing-Versuchen und anderen Social-Engineering-Angriffen zu entfernen. Eine gefälschte E-Mail vom „Vorgesetzten“ kann dank künstlicher Intelligenz überzeugender als jemals zuvor klingen und die Beschäftigten werden es unzweifelhaft schwerer haben, Fakt und Fiktion zu unterscheiden. Im Falle dieser Betrügereien sind die Risiken von KI-Sprachtools nicht technischer Art. Sie sind sozialer Natur – und damit beängstigend.

Die spezifischen Risiken von KI-generierten Phishing-Attacken

Von der Erstellung von Blogbeiträgen und Codiercode bis zum Verfassen von beruflichen E-Mails – KI-Sprachtools können all das. Die Technologien sind geschickt darin, überzeugende Inhalte zu generieren und sie sind gespenstisch gut darin, menschliche Sprachmuster nachzubilden.

Auch wenn wir bislang noch keinen Missbrauch dieser Programme für Social-Engineering- Inhalte verifizieren konnten, vermuten wir, dass dieser unmittelbar bevorsteht. ChatGPT wurde bereits verwendet, um Malware zu schreiben und wir erwarten, dass kriminelle Akteure bald schadhafte Applikationen für KI-Sprachtools entwickeln werden. Aber: Bereits heute stellt KI-generierter Phishing-Inhalt einzigartige soziale Risiken dar, die die technische Abwehr unterlaufen!

KI-Phishing-Attacken: Kann jede E-Mail eine Gefahr sein?

Nehmen wir zum Beispiel KI-erzeugte Schadsoftware: hier können existierende Sicherheitsprodukte den Codiercode in Millisekunden analysieren und zuversichtlich als sicher oder schadhaft einschätzen. Maßgeblicher noch, Technologie kann Technologie entgegenwirken.

Aber in mit künstlicher Intelligenz erstellten Phishing-Nachrichten eingebettete Worte und Nuancen können von Maschinen nicht entdeckt werden – es sind Menschen, die diese Scam-Versuche als Empfänger interpretieren werden. Da KI-Instrumente in der Lage sind, anspruchsvolle und realitische Inhalte nach Bedarf zu produzieren, können wir uns also immer weniger auf Menschen als Teil der Verteidigungslinie verlassen.

Die Rolle des Menschen wandelt sich. Es wird heißen: Technologie gegen Technologie

Diese sich rapide entwickelnde Situation erfordert eine Neubewertung der Rolle des Sicherheitstrainings im Kampf gegen Social Engineering-Attacken. Auch wenn es bislang noch keine kommerzielle Anwendung gegen KI-generierten Betrug gibt, werden zunehmend Technologien als zentrales Werkzeug zur Identifizierung und zum Schutz Einzelner vor Maschinen-erzeugten Phishing-Angriffen dienen. Menschen werden zwar auch noch eine Rolle spielen, aber nur eine sehr kleine.

Drei Prophezeiungen für das ChatGPT-Zeitalter

Auch wenn wir noch im frühen Stadium dieses neuen KI-Zeitalters sind, lässt sich bereits absehen, dass KI-erzeugter Phishing-Inhalt ein enorm wichtiges Thema für die Sicherheitsstrategie von Unternehmen wird. Folgende drei Prognosen, wie ChatGPT als Werkzeug für Cyberkriminalität eingesetzt werden könnte und welche Sicherheits-Antworten sich daraus entwickeln, scheinen dabei am wahrscheinlichsten:

- Komplexere Nutzer-Authentifizierung wird nötig werden.

Maschinen sind sehr gut darin, wie Menschen zu klingen, daher ist es nötig, in Unternehmen neue Authentifizierungs-Möglichkeiten zur Verfügung zu stellen. Das bedeutet: jede Kommunikation, die Zugang zu Unternehmensinformationen, Systemen oder monetären Elementen betrifft, muss komplexere Formen der Nutzer-Authentifikation einfordern. Bestätigung via Telefonanruf wird wahrscheinlich die geläufigste Methode zur Verifizierung dieser Arten von E-Mails oder Nachrichten werden. Unternehmen könnten zudem ein geheimes Tagespasswort einsetzen, um sich gegenüber anderen Instanzen oder Individuen zu identifizieren.

Einige Finanzinstitute operieren bereits so. Welche Form der Verifizierung auch immer zum Einsatz kommt, es ist entscheidend, dass die Methode nicht einfach von Angreifern genutzt werden kann, wenn diese Nutzer-Zugangsdaten kompromittiert haben.

Da die KI-Technologien sich rasend schnell entwickeln und immer weiterverbreiten, müssen Authentifikations-Methoden Schritt halten. Im Januar dieses Jahres hat Microsoft zum Beispiel VALL-E offengelegt, eine neue KI-Technologie, die eine menschliche Stimme nach drei Sekunden Audioaufnahme klonen kann. In der nahen Zukunft wird der Telefonanruf als Authentifizierungsanforderung also wahrscheinlich auch nicht mehr genügen…

- Legitime Nutzer verwässern die Sicherheitswarnungen: alle oder keiner

Viele Nutzer setzen ChatGPT ein, um schnell beruflichen oder werblichen Inhalt zu produzieren. Dieser legitime Gebrauch von KI-Sprachtools macht Sicherheitsantworten komplizierter, da es schwieriger wird, kriminelle Beispiele zu identifizieren.

Beispiel: Nicht alle E-Mails, die ChatGPT-erzeugten Text enthalten, sind schadhaft, wir können sie also nicht alle generell blockieren. Das führt bis zu einem gewissen Grad zur Verwässerung unserer Sicherheitsreaktion. Anbieter von Sicherheitslösungen könnten als Gegenmaßnahme „Vertrauens-Punkte“ oder andere Indikatoren entwickeln, die die Wahrscheinlichkeit beurteilen, dass eine Nachricht oder E-Mail zwar KI-generiert, aber dennoch vertrauenswürdig ist. Auch könnten sie KI-Modelle trainieren, um mit künstlicher Intelligenz erstellten Text erkennen zu können und ein „Vorsicht“-Banner auf benutzerorientierten Systemen zu platzieren. In bestimmten Fällen könnte diese Technologie Nachrichten aus der E-Mail-Inbox des Mitarbeitenden herausfiltern.

- KI-generierter Betrug wird interaktiver werden

Ich erwarte, dass KI-Sprachprogramme in Zukunft noch weitaus stärker von Kriminellen interaktiv genutzt werden, um Phishing-E-Mails oder Einmalnachrichten zu produzieren. Betrüger könnten diese Technologie einsetzen, um Individuen via Echtzeit-Chat zu manipulieren.

Nachrichtendienste wie WhatsApp, Signal oder Telegram sind durchgängig verschlüsselt, diese Plattformen sind daher nicht in der Lage, betrügerische oder KI-generierte Nachrichten in privaten Kanälen zu filtern. Das könnte sie sehr attraktiv für Betrüger machen, die auf diesen Plattformen ihren Opfern auflauern.

Auf der anderen Seite könnte diese Entwicklung Organisation dazu bringen, ihre Sicherheitslösungen zu rekonfigurieren. Womöglich werden Filtertechnologien auf individuellen Mitarbeiter-Endgeräten nötig.

Bis neue Technologien greifen, gilt: jeder Kommunikation misstrauen

KI-Sprachwerkzeuge stellen wesentliche Fragen für die Zukunft der Cybersicherheit. Es wird schwieriger, herauszufinden, was real ist und zukünftige Entwicklungen machen das nicht leichter. Technologien werden die primäre Waffe gegen KI-getriebene Cyberkriminalität sein. Aber jetzt müssen die Mitarbeitenden ran und lernen, jeder Kommunikation zu misstrauen. Im Zeitalter von ChatGPT ist das keine Überreaktion, sondern eine kritische Antwort.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

![]()

„VHS-Problem“ sorgt für grafische Datenpannen

Paul Ducklin von Sophos erklärt das Prinzip des „Überschreibens“ anhand der guten alten VHS-Kassette und gibt Sicherheitstipps für Nutzer.

Das VHS-Prinzip – Überschreiben von Altem, mit merkwürdigen Resten

Der Bildbearbeitungs-Bug beschreibt ein Phänomen, das viele von uns noch aus der Ära der VHS-Kassetten kennen: Man gehe von einer VHS-Kassette mit Lauflänge 60 Minuten aus, die Fernsehsequenz, die man aufnehmen wollte, lief aber nur 45 Minuten (besser als umgekehrt). Im Idealfall war die Kassette neu und damit unbespielt und es blieb einfach nur ein „Rauschen“, wenn der Nutzer das Band nach dem Ende der Sendung laufen ließ, bis der Videorekorder das Ende der Spule erkannte und die Kassette für das nächste Mal zurückspulte.

Im Fall einer bereits bespielten Kassette allerdings wird der Nutzer sich den letzten Teil von dem ansehen, was von der vorherigen Aufnahme übriggeblieben war und wenn diese zu Ende war, das, was davor aufgenommen wurde, oder die Zeit davor, und so weiter. Wenn nicht zuerst das gesamte Band gelöscht wurde, bevor es neu bespielt wurde, blieben fast immer unerwartete und vielleicht unerwünschte Inhalte am Ende übrig.

So ähnlich verhält es sich auch mit dem Fehler in den Bildbearbeitungsprogrammen von Windows 11 sowie der Google-Pixel-Telefone.

Kodierungsfehler in der Software – der Rattenschwanz bleibt

Die beanstandete Software Markup von Google Pixel zum Beispiel ermöglicht es, Fotos oder Screenshots, die sich bereits auf dem Nutzer-Telefon befinden, zu beschneiden oder anderweitig zu bearbeiten, um unerwünschte Details wie Benutzernamen, Konto-ID, Gesichter, Kennzeichen etc. zu entfernen, bevor man sie an Freunde senden oder auf Online-Diensten hochladen kann.

Bis vor rund zwei Jahren hat Markup kleinere Bilder bearbeitet, indem es das neue Bild über das alte geschrieben und dann die Bilddatei auf die neue, kürzere Größe abgeschnitten hat. Die alten Daten – in unserer Videorekorder-Analogie das Ende des Vorher-Aufgenommenen – blieben auf dem Speichergerät zurück, aber sie waren nicht mehr Teil der digitalen Datei, die das neue Bild enthält.

Mit anderen Worten: Öffnete der Nutzer die neue Datei, hatte er nicht das alte Problem der Bildreste wie beim Videorekorder, denn das Betriebssystem wusste, dass es das Lesen (oder Kopieren) der Datei an der richtigen Stelle beenden muss.

Ein Angreifer bräuchte so normalerweise physischen Zugang zu dem Telefon, müsste wissen, wie man es entsperrt und Root-Rechte erhält, um in der Lage zu sein, ein forensisches Abbild der ungenutzten Daten zu erstellen, um alle zuvor gelöschten Daten wiederherzustellen.

„Öffnen im Überschreibmodus ohne Abschneiden nach Abschluss“

Wie mittlerweile bekannt ist, wurde die Java-Programmierfunktion in Markup vor rund zwei Jahren in „Öffnen im Überschreibmodus ohne Abschneiden nach Abschluss“ geändert. Das, was man also vielleicht herauslöschen möchte, bleibt stur erhalten! Damit können die meisten zwar nichts anfangen, aber einige Findige (mit womöglich unsauberen Absichten) dennoch.

Was sollte man jetzt tun?

1. Patchen

Google hat ein Sicherheitsupdate für Android veröffentlicht, die Kennung lautet CVE-2023-20136.

2. Überprüfen der bereits freigegebenen Bilder

Überprüfen Sie Bilder, die Sie bereits freigegeben haben. Für Bilder, die Sie bereits beschnitten und freigegeben haben, ist es zu spät, um sie zu korrigieren. Sie sollten jedoch in Erwägung ziehen, sie trotzdem zu entfernen oder sie durch neu bearbeitete Bilder zu ersetzen, die mit der gepatchten Version von Markup erstellt wurden.

3. Bilder lieber konservativ bearbeiten

Eine Überlegung ist, sicherheitskritische Bilder auf dem Laptop lieber konservativ zu bearbeiten. Dateiformate wie PNG (Portable Network Graphics) können auch Kommentare und so genannte Metadaten (z. B. Standortinformationen oder Kameradetails) enthalten, die opak bleiben sollten.

Befehlszeilen-Tools zur Bildbearbeitung wie ImageMagick oder GraphicsMagick und Open-Source-Tools wie das GNU Image Manipulation Program ermöglichen es, bearbeitete Bilder in Formate zu konvertieren, bei denen sich der Inhalt genau kontrollieren lässt.

RGB-Rohdateien beispielsweise enthalten nur die Farbwerte jedes Pixels im Bild, ohne Kopfzeilen, Metadaten, Kommentarfelder oder andere Fremdinformationen oder Pixel.

Die Transkodierung eines Bildes in das RGB-Format und dann wieder zurück, z. B. in PNG, ist also eine Möglichkeit, um sicherzustellen, dass der Nutzer eine völlig neue Datei erstellt, die nichts darüber „weiß", wo oder wie das ursprüngliche Bild erstellt wurde oder welche nun gelöschten Daten es zuvor enthalten haben könnte.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

ChatGPT als nützlicher Cybersecurity-Co-Pilot

„Seit der Vorstellung von ChatGPT durch OpenAI im November 2022 hat sich die Sicherheitsbranche weitgehend auf die potenziellen Risiken konzentriert, die diese neue Technologie mit sich bringen könnte. Kann die KI den Möchtegern-Angreifern beim Schreiben von Malware oder Cyberkriminellen beim Verfassen überzeugenderer Phishing-E-Mails helfen? Vielleicht, aber wir bei Sophos sehen KI seit jeher als Verbündeten und nicht als Feind für die Verteidigung, was sie zu einer Eckpfeilertechnologie für Sophos macht, und das gilt auch für GPT-3. Die Sicherheitsbranche sollte nicht nur auf die potenziellen Risiken der Technologie achten, sondern auch auf die möglichen Chancen", sagt Sean Gallagher, Principal Threat Researcher bei Sophos.

Die Forscher von Sophos X-Ops arbeiten an drei Prototyp-Projekten, die das Potenzial von GPT-3 als Assistent für Cybersecurity-Verteidiger demonstrieren. Alle drei Projekte nutzen eine Technik namens „few-shot learning", um das KI-Modell mit nur wenigen Datenproben zu trainieren und so die Notwendigkeit zu verringern, eine große Menge an vorklassifizierten Daten zu sammeln.

Die erste Anwendung, die Sophos mit der „few-shot learning"-Methode getestet hat, war ein Natural Language Query Interface zum Durchsuchen bösartiger Aktivitäten in der Telemetrie von Sicherheitssoftware. Sophos hat das Modell insbesondere mit seiner Endpoint Detection and Response-Lösung geprüft. Mit dieser Schnittstelle können Verteidiger die Telemetrie mit einfachen englischen Befehlen filtern, ohne SQL oder die zugrunde liegende Struktur einer Datenbank verstehen zu müssen.

Als nächstes testete Sophos einen neuen Spam-Filter mit ChatGPT und stellte fest, dass der Filter mit GPT-3 im Vergleich zu anderen maschinellen Lernmodellen für die Spam-Filterung deutlich genauer war. Schließlich konnten die Forscher von Sophos ein Programm erstellen, das das Reverse-Engineering der Befehlszeilen von LOLBins vereinfacht. Ein solches Reverse-Engineering ist bekanntermaßen schwierig, aber auch entscheidend, um das Verhalten von LOLBins zu verstehen und diese Art von Angriffen in Zukunft zu unterbinden.

„Eine der wachsenden Sorgen in SOCs (Security Operation Center) ist die schiere Menge an ‚Lärm‘, die hereinkommt. Es gibt einfach zu viele Meldungen und Erkennungen, die sortiert werden müssen, und viele Unternehmen haben mit begrenzten Ressourcen zu kämpfen. Wir haben bewiesen, dass wir mit GPT-3 bestimmte arbeitsintensive Prozesse vereinfachen und den Verteidigern wertvolle Zeit zurückgeben können. Wir arbeiten bereits daran, einige der oben genannten Prototypen in unsere Produkte zu integrieren und haben die Ergebnisse unserer Bemühungen auf unserem GitHub für diejenigen bereitgestellt, die GPT-3 in ihren eigenen Analyseumgebungen testen möchten. Wir glauben, dass GPT-3 in Zukunft sehr wohl ein Co-Pilot für Sicherheitsexperten werden kann", so Gallagher.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

![]()

Mit Künstlicher Intelligenz und dem ChatGPT-Algorithmus auf der Jagd nach Cyberkriminellen

GPT-3 bietet enorme Potenziale für die IT-Security

GPT-3 ist ein vortrainiertes, umfangreiches Sprachmodell, dessen Flexibilität und Genauigkeit durchaus bahnbrechend sind. Und genau an dieser Stelle ist die menschliche Kreativität von Sophos AI gefragt, nämlich wo und wie sich diese Technologie sinnvoll im Kampf gegen Cyberkriminalität einsetzen lässt. Denn wenn Eingabe- und Ausgabedaten in Text umgewandelt werden können, sind die Anwendungsmöglichkeiten von GPT-3 auch in diesem Bereich endlos. Zum Beispiel könnte man GPT-3 bitten, aus einer Funktionsbeschreibung funktionierenden Python-Code zu schreiben oder eine Klassifizierungsanwendung mit nur wenigen Beispielen erstellen.

Die Experten von Sophos AI sehen in GPT-3 enorme Potentiale. Beispielsweise ist es relativ einfach, einen unmarkierten Datensatz zu finden; allerdings ist es meist sehr zeitaufwändig und schwierig, einen markierten Datensatz für das Training eines herkömmlichen maschinellen Lernmodells zu erstellen. Herkömmliche maschinelle Lernmodelle, die mit wenigen Beispielen trainiert werden, weisen häufig Probleme mit der Überanpassung auf. Sprich, sie lassen sich nicht gut auf zuvor nicht existente Beispiele verallgemeinern. Mit dem GPT-3 „Few-Shot Learning“ hingegen benötigt Sophos AI nur wenige kommentierte Trainingsbeispiele und übertrifft damit herkömmliche Modelle. Da GPT-3 selbstüberwacht und in großem Umfang trainiert wurde, hat sich gezeigt, dass es bei mehreren Klassifizierungsproblemen mit nur wenigen Beispielen gut abschneidet.

Zwei Beispiele für die konkrete Anwendung:

Spam-Erkennung

Es ist eine Herausforderung, ein leistungsstarkes Spam-Klassifizierungsmodell mit nur vier unkritischen und vier Spam-Beispielen zu trainieren. Herkömmliche Klassifizierungsmodelle benötigen oft einen großen Trainingsdatensatz, um genügend Signale zu lernen. Da GPT-3 jedoch ein Sprachmodell ist, das mit einem großen Textdatensatz trainiert wurde, kann es die Intension einer Klassifizierungsaufgabe erkennen und die Aufgabe mit wenigen Beispielen lösen.

Beim Lernen mit wenigen Beispielen ist das Prompt-Engineering, bei dem das Format der Eingabedaten für Textvervollständigungsaufgaben entworfen wird, ein wichtiger Schritt. Abbildung 1 zeigt den Prompt für eine Spam-Klassifizierungsaufgabe.

Der Prompt enthält eine Anweisung und einige Beispiele mit ihren Beschriftungen als Support-Set, und im letzten Abschnitt ist ein Abfragebeispiel angefügt. Anschließend wird GPT-3 aufgefordert, aus der Eingabe eine Antwort als Label-Predication zu generieren.

Vergleicht man die Klassifizierungsergebnisse zwischen traditionellen ML-Modellen und dem „Few-Shot-Learning“ mit GPT-3, ist schnell zu erkennen, dass es die traditionellen ML-Modelle wie logistische Regression und „Random Forest“ deutlich übertrifft. Dies liegt daran, dass das „Few-Shot-Learning“ die Kontextinformationen der gegebenen Beispiele nutzt und das Label des ähnlichsten Beispiels als Ausgabe auswählt. Dadurch erfordert GPT-3 kein erneutes Training, sondern ermöglicht es, ein leistungsstarkes Klassifizierungsmodell mit einfachem Prompt-Engineering zu erstellen.

Lesbaren Erklärungen für schwer zu entzifferndem Code

Das Reverse Engineering von Befehlszeilen ist selbst für Sicherheitsexperten eine schwierige und zeitraubende Aufgabe. Noch schwieriger ist es, „Living-off-the-Land"-Befehle zu verstehen, denn diese sind lang und enthalten schwer zu analysierende Zeichenketten. Angreifer nutzen hierfür Standard-Apps und Standard-Prozesse auf dem Computer ihrer Opfer, um beispielsweise Phishing-Aktivitäten zu tarnen. GPT-3kann eine Befehlszeile in eine verständliche Beschreibung übersetzen – zum Beispiel aus einer gegebenen Beschreibung des Codes einen funktionierenden Python- oder Java-Code schreiben. Es ist auch möglich, GPT-3 zu bitten, mehrere Beschreibungen aus einer Befehlszeile zu generieren, und die ausgegebenen Beschreibungen werden mit Token-Wahrscheinlichkeiten auf Wortebene versehen, um den besten Kandidaten auszuwählen. Der Ansatz von Sophos AI zur Auswahl der besten Beschreibung aus mehreren Varianten ist die Verwendung einer Rückübersetzungsmethode, die diejenige Beschreibung auswählt, die die ähnlichste Befehlszeile zur Eingabebefehlszeile erzeugen kann.

„GPT-3 ist ein Meilenstein für die Cybersicherheit, da es Spam erkennen und komplexe Befehlszeilen mit wenigen Beispielen analysieren kann“, so die Experten des Sophos AI Teams. „Die Flexibilität von GPT-3 eignet sich sehr gut für den Kampf gegen die sich ständig weiterentwickelnden Cyber-Bedrohungen. Wir gehen davon aus, dass in Kürze auch die noch schwierigeren Cybersicherheitsprobleme mit entsprechend größeren neuronalen Netzwerkmodellen adressiert werden können.“

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

![]()