QR-Code als Sicherheitsfalle?

Der Mensch neigt bekanntlich zur Bequemlichkeit. Warum noch extra den Browser mit dem kleinen Smartphone-Display bemühen – da kommt ein QR-Code doch goldrichtig. Informationen, die auf der Stelle gebraucht werden, sind so schnell zur Hand. Diese Vorteile setzen immer mehr Unternehmen ein, beispielsweise um Kunden Zusatzinformationen zu Produkten oder deren Nutzung zu bieten. Und wie das immer so ist, sind Cyberkriminelle nicht weit, sobald sich eine Technik im Alltag durchgesetzt hat. „Quishing“ heißt die Betrugsart mit QR-Codes. Den Trend hat Sophos in diesem Beitrag beschrieben.

Chester Wisniewski, Director, Global Field CTO von Sophos, gibt Antworten auf die wichtigsten Fragen zur Sicherheit von QR-Codes.

1. QR-Codes erweisen sich wachsender Beliebtheit in Verkauf, Marketing und Bezahlsystemen. Wie kam es zu dieser Entwicklung und inwieweit verbessern sie das Kundenerlebnis?

Chester Wisniewski: Niemand spricht gern in Computer-Art. Der Vorteil, ein Smartphone für schnelle Informationen oder Aktionen nutzen zu können, ist eine starke Motivation sowohl für die Anbieter als auch die Nutzer von QR-Codes. Das in Kombination mit den ökologischen Vorzügen des Nicht-Ausdruckens von Dokumenten und der Tatsache, dass viele Unternehmen komplexe Tracking-Tokens in die URLs einbauen können, trägt zur Verbreitung von QR-Codes zusätzlich bei.

2. Während QR-Codes einen großen Mehrwert bieten, wachsen die Bedenken zu ihrer Sicherheit. Welche Arten von Betrug oder schadhaften Aktivitäten sind in den letzten Jahren aufgetaucht, die Nutzer via QR-Codes ins Visier genommen haben?

Chester Wisniewski: Jeder kann QR-Codes herstellen und es ist nicht möglich, sie zu authentifizieren. Es erfordert einen hohen Grad an Vertrauen beim Konsumenten, dass der QR-Code, den er am Parkscheinautomat oder auf dem Kaffeetisch sieht, echt ist. Wir haben von Vorfällen gehört, speziell in denen Zahlungen beteiligt waren, bei denen Betrüger QR-Codes ausgedruckt haben und diese auf echte QR-Codes aufklebten, um die Leute auf eine Phishing-Webseite zu lenken und hier ihre Kreditkarten-Daten und persönliche Informationen abzugreifen.

3. Welche Schritte können beispielsweise Händler unternehmen, um sicherzustellen, dass die QR-Codes, die sie in den Geschäften oder Online einsetzen, sicher und legitimiert sind? Wie können sie ihre Kunden vor potentiellem Betrug oder Phishing-Angriffen schützen?

Chester Wisniewski: Geschäfte, Händler, Gastronomie usw., die QR-Codes nutzen, sollten sie regelmäßig kontrollieren – insbesondere, wenn die QR-Codes öffentlich aushängen. Das wird zu einer größeren Herausforderung bei verteilten Systemen wie Parkscheinautomaten. Konsumenten sind gut beraten, keine QR-Codes zu scannen, denen sie nicht wirklich vertrauen und lieber ein anderes Zahlungsmittel mit weniger Risiken verwenden.

Ich persönlich meide Geldautomaten, die zweifelhafte Tastaturen haben oder sich ersichtlich nicht im Originalzustand befinden – das gleiche könnte man für QR-Sticker anwenden. QR-Codes sollten wirklich niemals online genutzt werden, denn die meisten sind nur eine visuelle Form einer URL. Wenn man möchte, dass jemand auf einen Link klickt, dann sollte man auch einen Link benutzen. Es gibt Ausnahmen, aber im Allgemeinen bestätigen sie die Regel.

4. Vor welchen „red Flags“ sollten sich Konsumenten in Acht nehmen, wenn sie QR-Codes in der Öffentlichkeit oder auf Produkten scannen, um nicht zum Opfer von Kriminellen zu werden?

Chester Wisniewski: QR-Codes übertragen ein Bild in eine Webseiten-Adresse. Wenn der Code im Browser öffnet, sollte man auf die Adressleiste sehen und prüfen, wohin man als Nutzer gelenkt wurde. Gefällt einem dieses Ziel nicht, ist es klug, die Anwendung zu beenden. Der sicherste Weg für den Konsumenten? Den QR-Code nicht scannen. Stattdessen lieber die Lieblingssuchmaschine nutzen. Es existieren jedoch auch Applikationen für mobile Geräte wie Sophos Intercept X, die QR-Codes Scanner beinhalten, die auf schadhafte Links aufmerksam machen.

5. Ein Blick in die Zukunft: Wie wird sich die Rolle von QR-Codes in Verkauf und anderen Branchen weiterentwickeln? Werden sie sicherer werden mit neuen Technologien oder wird die Sicherheit eine Herausforderung bleiben?

Chester Wisniewski: Ich sehe die Sicherheit von QR-Codes nicht besser werden. Sie sind ursprünglich für Maschinen entwickelt worden und nicht dafür, dass Menschen sie im Alltag nutzen. Eine Authentifizierung von QR-Codes stellt ein Aufgabe dar, die sich nicht so simpel lösen lässt. Im Idealfall sollten QR-Codes in Plakate, Produktverpackung etc. fest und ersichtlich eingebettet sein und nicht nur ein Sticker, der irgendwo draufgepappt wurde.

Die Verantwortung liegt beim Konsumenten: Wenn ein QR-Code komisch erscheint, lieber die Finger davon lassen und auf eine bewährte, sichere Informationsgewinnung oder Zahlung setzten.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

![]()

OT-Systeme waren bereits bei knapp der Hälfte der Betriebe Einfallstor für Cyberangriffe

Die Mehrheit glaubt, dass OT-Systeme auch in Zukunft beliebte Ziele für Cyberangriffe sein werden, insbesondere im Bereich der Kritischen Infrastrukturen.

Maschinen, Anlagen und Systeme arbeiten zunehmend vernetzt, der Entwicklungsprozess ist dabei höchst dynamisch. Industry 4.0 und „Intelligente Fabriken“ verändern die Produktionslandschaft in Höchstgeschwindigkeit. Gleichzeitig steigen hiermit die Risiken durch Cyberangriffe auf die Betriebstechnologien (Operational Technology, OT) und mit ihnen die komplexen Anforderungen an die OT-Security.

Sophos hat in einer DACH-weiten Umfrage bei 201 IT-Entscheidern, die mit den OT-Systemen in ihren Unternehmen vertraut sind, nachgefragt, inwieweit die Betriebe unter anderem abhängig sind von OT-Systemen und ob es bereits Angriffe darauf gegeben hat. Die befragten Unternehmen kamen zu über 80 Prozent aus dem Bereich der Industrie, die übrigen gehörten zum Versorgungssektor.

Hohe Abhängigkeit von OT-Systemen, knapp die Hälfte wurde bereits angegriffen

Die überwiegende Mehrheit der Betriebe bestätigte sehr stark (29,4 Prozent) oder stark (50,2 Prozent) von OT-Systemen abhängig zu sein. Teilweise auf Betriebstechnologien angewiesen sind 18,9 Prozent, kaum benötigt werden diese von 1,5 Prozent.

Dass diese Systeme bereits ein Ziel von Cyberkriminellen und angreifbar sind, beweist die folgende Zahl: 47,3 Prozent der befragten Unternehmen hatten bereits Cyberangriffe auf das Unternehmensnetzwerk zu verzeichnen, bei denen OT-Systeme von den Cyberkriminellen als Türöffner genutzt wurden. 44,3 Prozent der Betriebe hatten noch keinerlei Angriffsvarianten dieser Art zu bewältigen, 8,5 der Befragten konnten hierzu keine Angaben machen.

Viel (im) Einsatz für die OT-Sicherheit

Die beste Nachricht vorweg: Es sind nur 2,5 Prozent der Unternehmen, die angeben, überhaupt keine speziellen Maßnahmen für die Cybersicherheit ihrer OT-Systeme ergriffen zu haben. Die überwiegende Mehrheit hat bereits Maßnahmen und Lösungen im Einsatz – allen voran etwa Authentifizierungsmaßnehmen (58,7 Prozent) sowie Soft- und Firmware-Updates (57,7 Prozent). Firewalls und Intrusion Detection-Lösungen sind als Security-Maßnahmen zu 57,2 Prozent im Einsatz, gefolgt von VPN-Lösungen (51,7 Prozent), Sicherheitsschulungen für Mitarbeitende (49,3 Prozent) sowie das Blockieren unautorisierter Personen (48,3 Prozent). Weitere Maßnahmen, mit denen Unternehmen den Cyberschutz ihrer OT-Systeme stärken wollen, sind das Blockieren unautorisierter Anwendungen, Netzwerksegmentierungen sowie standardisierte Prozesse und Regeln. Schlusslichter der genannten Maßnahmen sind Schwachstellenanalysen und Penetrationstests, die lediglich von 31,8 Prozent der Unternehmen durchgeführt werden sowie physische Sicherheitsmaßnahmen, etwa Zugangskontrollen. Die Unternehmen konnten Mehrfachnennungen vornehmen.

„Für Unternehmen, deren OT-Systeme teilweise nicht mit einem klassischen Endpoint-Schutz ausgestattet werden können, ist es enorm wichtig, eventuelle offene Flanken schnell zu identifizieren, zu schließen und vor allem cyberkriminelle Aktivitäten im Netzwerk zu erkennen. Eine Schwachstellenanalyse und ein kontinuierliches Scannen des Netzwerks sind daher unerlässlich. NDR-Lösungen identifizieren suspekte Verhaltensweisen im Netzwerk und tragen zudem mit der Erkennung unsicherer legitimer OT-Geräte zu einem erheblich höheren Schutzniveau bei“, sagt Michael Veit, Security-Experte bei Sophos.

Ein hohes Maß an externer Unterstützung

Die Mehrheit der Unternehmen setzt für die OT-Security auf externe Expertise. 18,4 Prozent haben ihre OT-Sicherheit komplett an Dienstleister ausgelagert und bei 46,3 Prozent der Unternehmen werden zumindest Teile der OT-Sicherheit von externen Spezialisten überwacht und betrieben. 12,9 Prozent der Betriebe planen innerhalb der nächsten 12 Monate eine Teil- oder Vollauslagerung ihrer OT-Sicherheit, während 22 Prozent angeben, sich um diesen wichtigen Punkt jetzt wie auch künftig inhouse zu kümmern.

Betriebe sehen in OT-Systemen künftige Ziele für Cyberkriminelle, allerdings eher bezogen auf Kritische Infrastrukturen

39,8 Prozent der Unternehmen sind überzeugt, dass OT-Systeme zunehmend lukrative Ziele für die Cyberkriminalität darstellen. 37,8 Prozent glauben allerdings, dass hierbei vor allem die Betriebstechnologien im Bereich der Kritischen Infrastrukturen im Fokus sein werden. Dass es einen Anstieg von Angriffen auf OT-Systeme zwar geben wird, hier aber im Vergleich zu klassischen IT-Systemen eine deutlich geringere Gefahr besteht, glauben 16,4 Prozent der Befragten. Lediglich eine Minderheit von 6 Prozent geht davon aus, dass OT-Systeme kein Cyber-Angriffsziel der Zukunft sind.

Über die Umfrage:

Techconsult hat im Auftrag von Sophos 201 IT-Entscheider und Entscheiderinnen zum Thema OT-Sicherheit in ihren Unternehmen befragt.

Social Media von Sophos für die Presse

Wir haben speziell für Sie als Journalist*in unsere Social-Media-Kanäle angepasst und aufgebaut. Hier tauschen wir uns gerne mit Ihnen aus. Wir bieten Ihnen Statements, Beiträge und Meinungen zu aktuellen Themen und natürlich den direkten Kontakt zu den Sophos Security-Spezialisten.

Folgen Sie uns auf und

LinkedIn: https://www.linkedin.com/groups/9054356/

X/Twitter: @sophos_info

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

Sophos Active Adversary Report 2024: Der Wolf im Schafspelz – Cyberkriminelle setzten vermehrt auf vertrauenswürdige Anwendungen für ihre Angriffe

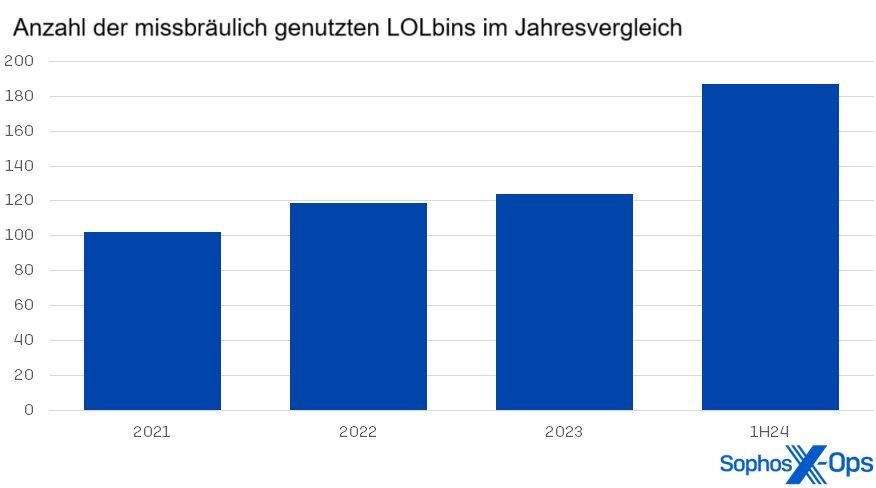

Die wichtigste Erkenntnis der aktuellen Untersuchungen: Für ihre Aktivitäten nutzen Angreifer zunehmend vertrauenswürdige Anwendungen und Tools auf Windows-Systemen – auch als „Living Off the Land“-Binärdateien (LOLbins) bezeichnet. Dadurch wollen Cyberkriminelle einer schnellen Erkennung entgehen und sich möglichst lange auf Schleichfahrt in einer kompromittierten IT-Infrastruktur umsehen. Im Vergleich zu 2023 verzeichnete Sophos hier einen Anstieg um 51 Prozent, und sogar um 83 Prozent seit 2021.

Unter den 187 verschiedenen Microsoft LOLbins, die im ersten Halbjahr 2024 illegal zweckentfremdet wurden, war das Remote Desktop Protocol (RDP) die am häufigsten missbrauchte, vertrauenswürdige Anwendung. Von den fast 200 analysierten Incident-Response-Fällen nutzten Angreifer in 89 Prozent RDP aus. Diese Dominanz setzt einen Trend fort, der erstmals im Active Adversary-Bericht 2023 beobachtet wurde. Hier lag der Anteil des RDP-Missbrauchs bei 90 Prozent aller untersuchten IR-Fälle.

„LOLbins bieten nicht nur die Möglichkeit, die Aktivitäten eines Angreifers zu verbergen, sondern bringen leider oftmals auch eine stillschweigende Billigung seiner Aktivitäten mit sich“, sagt John Shier, Field CTO bei Sophos. „Während der Missbrauch anderer legitimer Tools bei Verteidigern mittlerweile häufig die Alarmglocken läuten lässt, hat der Missbrauch einer Microsoft-Binärdatei oft den gegenteiligen Effekt, da sie ein integraler Bestandteil von Windows ist und legitime Verwendungszwecke hat. Für die schnelle Identifizierung eines Missbrauchs ist es extrem wichtig, dass Systemadministratoren genau wissen, wie diese Dateien in ihren Umgebungen verwendet werden. Denn ohne ein differenziertes und kontextbezogenes Bewusstsein für die IT-Umgebung, einschließlich kontinuierlicher Wachsamkeit gegenüber neuen und sich entwickelnden Ereignissen im Netzwerk, laufen die oftmals überlasteten IT-Teams Gefahr, wichtige Bedrohungsaktivitäten zu übersehen. Für Abhilfe kann hier zum Beispiel ein moderner Managed Detection and Response Service sorgen, der externe Experten an Bord holt und IT-Teams entlastet.“

Weitere wichtige Erkenntnisse aus dem aktuellen Active Adversary Report:

- Lockbit ist immer noch die Nummer 1. LockBit war trotz staatlicher Interventionen gegen die wichtigste Leak-Website sowie dessen Infrastruktur im Februar die am häufigsten anzutreffende Ransomware-Gruppe und machte etwa 21 Prozent der Infektionen im ersten Halbjahr 2024 aus.

- Haupteinfallstor sind weiterhin kompromittierte Zugangsdaten. Damit setzt sich ein Trend fort, der erstmals im „Active Adversary Report for Tech Leaders“ festgestellt wurde. Kompromittierte Zugangsdaten sind in 39 Prozent der Fälle immer noch die Hauptursache für Angriffe. Dies ist jedoch ein Rückgang gegenüber den 56 Prozent im Jahr 2023.

- Ältere Active-Directory-Server werden schwerpunktmäßig kompromittiert. Angreifer haben zu 87 Prozent die Serverversionen von Active Directory aus den Jahren 2019, 2016 und 2012 kompromittiert. Für alle drei dieser Versionen gibt es keinen Mainstream-Support mehr von Microsoft – sie sind also einen Schritt vor End-of-Life (EOL) bei dem ohne kostenpflichtigen Support von Microsoft kein Patch mehr möglich ist.

Alle Details zu den Untersuchungen gibt es im umfangreichen, englischen Blogartikel „The Bite from Inside: The Sophos Active Adversary Report“

Sophos ist ein weltweit führender und innovativer Anbieter fortschrittlicher Lösungen zur Abwehr von Cyberangriffen, darunter Managed Detection and Response (MDR) sowie Incident Response Services. Das Unternehmen bietet ein breites Portfolio an Endpoint-, Netzwerk-, E-Mail- und Cloud-Sicherheitstechnologien, das bei der Abwehr von Cyberangriffen unterstützt. Als einer der größten auf Cybersecurity spezialisierten Anbieter schützt Sophos mehr als 600.000 Unternehmen und mehr als 100 Millionen Anwender weltweit vor aktiven Angriffen, Ransomware, Phishing, Malware und vielem mehr. Die Dienste und Produkte von Sophos sind über die cloudbasierte Management-Konsole Sophos Central verbunden und werden vom bereichsübergreifenden Threat-Intelligence-Expertenteam Sophos X-Ops unterstützt. Die Erkenntnisse von Sophos X-Ops erweitern das gesamte Sophos Adaptive Cybersecurity Ecosystem. Dazu gehört auch ein zentraler Datenspeicher, der eine Vielzahl offener APIs nutzt, die Kunden, Partnern, Entwicklern und anderen Anbietern von Cybersecurity und Informationstechnologie zur Verfügung stehen.

Sophos bietet Cybersecurity-as-a-Service für Unternehmen an, die vollständig verwaltete, schlüsselfertige Sicherheitslösungen benötigen. Kunden können ihre Cybersecurity auch direkt mit der Security Operations Platform von Sophos verwalten oder einen hybriden Ansatz verfolgen, indem sie ihre internen Teams mit Sophos Services ergänzen, einschließlich Threat Hunting und Systemwiederherstellung. Sophos vertreibt seine Produkte über Reseller und Managed Service Provider (MSPs) weltweit. Der Hauptsitz von Sophos befindet sich in Oxford, U.K.

Weitere Informationen unter: www.sophos.de

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

Herr der Lage: Effektive Kommunikation navigiert Unternehmen durch eine Cyberattacke

Krisenmanagement im Falle einer Cyberattacke bedeutet, dass bereits vor einem Vorfall die möglichen Szenarien durchdacht sind und klare Marschruten für die echte Attacke aufgestellt werden. Sophos hat die wichtigsten Punkte zusammengestellt und in seinem Leitfaden für die Erstellung eines Incident-Response-Plans detailliert beschrieben.

Prävention: Aspekte, die vor einem Cybervorfall bedacht werden müssen:

- Gibt es im Unternehmen einen Notfallplan und beinhaltet dieser auch die Krisenkommunikation im Falle eines Datendiebstahls? Hilfe hierbei bieten Experten aus IT, Recht und Kommunikation.

- Die Ernennung eines Sprechers sorgt für konsistente Botschaften an Geschäftspartner und die Öffentlichkeit.

- Der Notfallplan sollte griffbereit und von überallher abrufbereit sein, selbst wenn die Systeme kompromittiert sind.

Reaktion: Aspekte, die nach einem Cybervorfall aktiv gestartet werden müssen:

Antworten nach einer Cyberattacke variieren nach Eskalation und Botschaften. Daher muss der Notfallplan individuell an das Unternehmen angepasst sein. Allerdings sind folgende Schritte nahezu immer unerlässlich und die Organisation muss diese für sich priorisieren:

- Informieren der Strafverfolgung: üblicherweise durch den ausgewählten Sprecher des Unternehmens.

- Beratung mit Experten: in Deutschland regeln die Bundes- und jeweiligen Landesbehörden den Datenschutz. Die Ansprechpartner sollten ebenfalls im Notfallplan notiert sein.

- Erklärungen abgeben: Aktualität ist entscheidend, um die öffentliche Wahrnehmung zu steuern und das Narrativ zu kontrollieren. Am besten gibt es bereits eine Vorlage, die sich akut vervollständigen lässt mit klarer Aussage zu folgenden Fragen: wie kam es zu dem Diebstahl, welche Daten sind betroffen und welche Maßnahmen werden zum Beheben unternommen, auch für die Zukunft.

- Kommunikation mit Stakeholdern: Ob Verkäufer, Kunden oder Investoren, Unternehmen sollten zügig ihre wichtigsten Partner über die Cyberattacke und gegebenenfalls den Datendiebstahl in Kenntnis setzen. Idealerweise ist diese Kommunikation bereits im Notfallplan hinterlegt. Auch der Kommunikationsweg sollte bedacht sein – ist E-Mail-Verkehr nicht möglich, müssen andere, sichere Kanäle genutzt werden und diese vorab implementiert und getestet sein.

- Kommunikation mit betroffenen Personen: Transparent, empathisch, rechtzeitig – so sollten Organisationen im Idealfall mit den Menschen umgehen, deren Daten gestohlen wurden. Auch hier ist eine Vorlage sinnvoll.

Schnelle und effektive Krisenantwort

„Das Aufsetzen eines Cybervorfall-Kommunikations-Plans ist von entscheidender Bedeutung für jede Organisation zur Vorbereitung für eine Cyberattacke“, so Michael Veit, Cybersecurity-Experte bei Sophos. „Damit haben Unternehmen eine klare Navigationsanleitung und Kontrolle auch bei rauer See. Zudem helfen Simulationen der Krisenszenarien, potenzielle Fallstricke zu erkennen und den Plan kontinuierlich an neue Bedrohungen anzupassen.“

Social Media von Sophos für die Presse

Wir haben speziell für Sie als Journalist*in unsere Social-Media-Kanäle angepasst und aufgebaut. Hier tauschen wir uns gerne mit Ihnen aus. Wir bieten Ihnen Statements, Beiträge und Meinungen zu aktuellen Themen und natürlich den direkten Kontakt zu den Sophos Security-Spezialisten.

Folgen Sie uns auf und

LinkedIn: https://www.linkedin.com/groups/9054356/

X/Twitter: @sophos_info

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

![]()

Cybertrends 2025: Kriminelle Nebelkerzen und demokratisierte Cyberattacken

Was also können wir in der Cybersicherheit von 2025 erwarten?

1. Angreifer fokussieren sich verstärkt auf die Cloud

Da immer mehr Unternehmen ihre Geräte mit Endpoint Detection and Response (EDR) schützen und die Verbreitung der Multi-Faktor-Authentifizierung (MFA) zunimmt, gehen Ransomware-Angreifer verstärkt dazu über, Cloud-Ressourcen ins Visier zu nehmen, die normalerweise nicht über MFA verfügen. Der „Preis“ für Kriminelle besteht nicht mehr in Passwörtern, sondern in Authentifizierungs-Tokens und Browser-Cookies.

2. Generative KI sorgt für „Demokratisierung“ cyberkrimineller Aktivitäten

Tools und Verfahren, die professionelle Cyberkriminelle nutzen, werden von vielen GenKI-Plattformen als Trainingsdaten verwendet. Dies bedeutet, dass bestimmte cyberkriminelle Aktivitäten „demokratisiert“ wurden und geringqualifizierte, opportunistische Angreifer nun ohne großen Aufwand zum Beispiel einen Phishing-Köder oder Ransomware-Code erstellen können. Aufgrund der fehlenden Professionalität haben diese Attacken zwar eine geringe Erfolgsquote, sie tragen aber aufgrund ihrer Masse dazu bei, die Ressourcen der Verteidiger zu binden und damit den Weg für die Profi-Angreifer freizumachen.

3. Cyberkriminelle zünden zunehmend Nebelkerzen

Cyberkriminelle nutzen zunehmend Ablenkungsmanöver, um ihre eigentlichen Hauptaktivitäten zu verschleiern und für Störungen und Verwirrung bei der Verteidigung zu sorgen. Kleinere Angriffsoperationen binden die Reaktionsressourcen und führen zu einer Minderung der Gesamteffektivität des Abwehrsysteme. Dies führt zu einem Ungleichgewicht zwischen den Guten und den Bösen, selbst bei gut aufgestellter Cybersicherheit.

4. Angriffe auf die Lieferkette haben stärkere Auswirkungen

Angriffe auf die Software-Lieferkette, deren Folgen weit über das Business einzelner Unternehmen hinausgehen, bilden ein immer wichtigeres Element in den Angriffsstrategien der Cyberkriminellen. Sie wollen möglichst viel Druck aufbauen, um damit ihren Lösegeldforderungen noch mehr Gewicht zu verleihen sowie die erpressten Summen zu erhöhen.

5. Komplexe Cyberattacken nutzen LLM-Multiagentensysteme

Auch Cyberkriminelle profitieren von der aktuellen Entwicklung bei der Nutzung von LLMs, die darin besteht, Modelle miteinander zu verketten, um komplexere Aufgaben zu erstellen. Anstatt beispielsweise nur ChatGPT zu nutzen, um eine Codezeile zu schreiben, können Cyberkriminelle jetzt mehrere LLMs kombinieren, um umfangreichere Projekte wie KI-generierte Websites, Videos oder Deepfakes zu erstellen.

6. Cyberkriminelle streben nach mehr ROI

Die Ausbeutung nach der erfolgreichen Infiltration eines Unternehmens ist kein eingleisiger Prozess mehr. Angreifer setzten zunehmend auf einen „Double-Dip“-Ansatz. Wenn sie beispielsweise Kryptowährungen stehlen, werden zudem Cookies oder Ausweisdokumente geraubt, um diese für weitere Straftaten zu verwenden.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

![]()

Bedrohungen mit neuen KI-Funktionen in Sophos XDR noch schneller erkennen und abwehren

Optimierte Suche

Die Funktion ‘AI Search‘ unterstützt Sicherheitsexperten bei der Durchsuchung großer Mengen an sicherheitsrelevanten Daten mithilfe natürlicher Sprache. Dies erleichtert Untersuchungen, da beispielsweise keine fortgeschrittene, technische SQL-Kenntnis erforderlich ist.

Überblick und Transparenz

Die Funktion ‘AI Case Summary‘ bietet einen leicht verständlichen Überblick über die Erkenntnisse einer Untersuchung. Damit haben Sicherheitsexperten eine valide Informationsbasis, um schnell und effizient Entscheidungen für die nächsten Schritte treffen zu können.

Granulare Command-Analyse

Bei der Untersuchung potenziell bösartiger Befehle verschafft ‘AI Command Analysis‘ Sicherheitsexperten tiefe Einblicke in das Verhalten der Angreifer. Die Funktion entschlüsselt den Code und reduziert damit die Komplexität und den Zeitaufwand, die zur Beurteilung einer Erkennung erforderlich sind.

Gezielte Untersuchung

Wenn Sicherheitsexperten und Forensiker die Details einer Untersuchung betrachten, profitieren sie jetzt von der aktualisierten und vereinfachten Benutzeroberfläche des ‘Pivot-Menüs‘. Mit dieser Funktion lassen sich wichtige Informationen einer Entdeckung auswählen und diese als Ausgangspunkt für eine eingehendere Untersuchung und die Einleitung sofortiger Maßnahmen verwenden.

Sophos kombiniert KI und menschliches Fachwissen, um die unterschiedlichsten Bedrohungen zu stoppen, wo immer sie auftreten. Die neuen generativen KI-Funktionen sind für alle Partner und lizenzierten Sophos XDR-Kunden optional erhältlich und können in Sophos Central aktiviert werden.

LinkedIn: https://www.linkedin.com/groups/9054356/

X/Twitter: @sophos_info

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

![]()

Ein Fest nicht nur für viele Verbraucher, sondern auch für Cyberkriminelle

Mittlerweile kann man sich gut auf den Shopping-Wahn vorbereiten: Wunschlisten festlegen, wirkliche Rabatte von Blendwerk unterscheiden, und am wichtigsten: die Sicherheitseinstellungen fürs Online-Shoppen aktualisieren. Los geht‘s:

- Einen Ad-Blocker verwenden: Werbung verfolgt nicht nur jede Bewegung und sammelt so viele Informationen wie möglich über Nutzergewohnheiten, sondern sie ist auch eine Hauptquelle für bösartige Links und irreführende Inhalte im Internet. Das Surfen ist ohne Werbung nicht nur sicherer, sondern auch schneller.

- Privat Surfen oder im Inkognito-Modus: Um zu verhindern, dass die eigenen Einkaufsgewohnheiten und -interessen von Website zu Website verfolgt werden, sollte man privates Surfen (z.B. Firefox) oder den Inkognito-Modus (z.B. Chrome) aktivieren, um die Tracking-Cookies blockieren.

- Wirksamer Cyberschutz: Für die Cybersicherheit sollte auf allen Desktops und Laptops ein guter Cyberschutz installiert sein, der zuverlässig die Machenschaften von Hackern erkennt und eliminiert. Sicherheits-Tools für mobile Geräte sorgen für deren Cyberschutz und erhöhen mit Funktionen wie Authenticator, Password Safe, Secure QR Code Scanner oder einem Privacy Advisor die Sicherheit noch weiter.

- Kein Konto bei mehreren Diensten: Beim Anmelden auf einer E-Commerce-Website ist es oft verlockend, die Schaltfläche „Mit Facebook anmelden“ oder „Mit Google anmelden“ zu verwenden. Es dauert zwar ein paar Minuten länger, ein neues Login zu erstellen, aber es bietet mehr Privatsphäre, da man nicht alle Websites, auf denen man einkauft, mit diesen Tech-Giganten teilt.

- Lieber Gast-Login verwenden: Viele Websites bieten nicht nur die Möglichkeit, ein Konto von anderen Websites zu verwenden, sondern auch ein Gast-Login zu nutzen, anstatt ein neues Konto zu erstellen. Wer auf dieser Webseite nur einmalig bestellen will, sollte das Angebot nutzen.

- Keine Kartendaten speichern: Viele E-Commerce-Websites speichern standardmäßig die Kreditkarteninformationen für die "Bequemlichkeit" der Nutzer (oder in der Hoffnung, dass Sie dort wieder einkaufen). Aber: Die Websites können nicht verlieren, was sie nicht haben. Lieber nur dann diesen Service wählen, wenn es absolut notwendig ist.

- Vorsicht bei Direktnachrichten über soziale Medien/Chat-Apps: Mit moderner, generativer KI-Technologie ist es fast trivial, einen kompletten gefälschten Online-Shop zu erstellen und Menschen mit Direktnachrichten inklusive Link dazu zu bringen, ihre persönlichen Informationen und Zahlungsdaten dort zu teilen. Am sichersten ist es, auf etablierten Websites einzukaufen und bei Nachrichten von Unbekannten auf Social-Media-Plattformen trotz Shoppingfieber wachsam zu bleiben.

- Achtung vor dubiosen Lockangeboten: Finger weg von Angeboten in E-Mails, die zu gut aussehen, um wahr zu sein oder von Unternehmen stammen, bei denen man gar kein Konto hat – es könnte sich hierbei um Phishing-E-Mails handeln, die den Kaufwilligen dazu verleiten sollen, auf Links zu gefälschten, bösartigen Websites zu klicken.

Neben diesen acht Tipps sollten alle Schnäppchenjäger generell darauf achten, dass ihre Mobiltelefone, Tablets, Laptops oder Computer auf dem neuesten Stand sind und alle Sicherheits-Updates durchgeführt werden. Denn nicht nur in diesen Zeiten sind bekannte Sicherheitslücken in Betriebssystemen und Applikationen eines der Haupteinfallstore für Cyberkriminelle.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

![]()

Gutes tun, aber nicht darüber reden: Unternehmen fühlen sich beim Cyberschutz gut aufgestellt, kommunizieren dies aber nicht

Gut aufgestellt, aber kaum Kommunikation. Außer in der Schweiz.

Trotz der grundsätzlichen guten Zufriedenheit mit der bestehenden Cybersicherheitsinfrastruktur, sind Unternehmen in der DACH-Region jedoch äußerst zurückhaltend, was eine Kommunikation dieses Aspekts – und Wettbewerbsvorteils – betrifft. Nur 29 Prozent der deutschen sowie 24 Prozent der österreichischen Unternehmen kommunizieren ihren Cyberschutz aktiv an Kunden und Geschäftspartner. In der Schweiz zeigt man sich bei diesem Punkt aktiver, hier kommunizieren immerhin 40 Prozent ihren guten Cyberschutz. Schweizer Unternehmen binden dabei die Kommunikation ihrer Cybersicherheit direkt in den Kontakt mit Partnern (28 Prozent) oder Kunden (20 Prozent) ein, bei 14 Prozent findet dieser wichtige Aspekt Eingang in die Marketingkommunikation und bei 10 Prozent der befragten Schweizer Chefs wird bereits bei der Akquise neuer Mitarbeitender darauf hingewiesen. In Deutschland benennen den Aspekt der Cybersicherheit immerhin noch 8,5 Prozent der Chefs im Rahmen der Personalgewinnung, in Österreich ist dieser Punkt mit nur 2 Prozent in dem Zusammenhang kaum von Bedeutung. Hierzulande wie auch in Österreich kommuniziert man, wenn überhaupt, die bestehende und eigentlich gute bewertete IT-Sicherheit des Unternehmens vor allem im Kontakt mit Partnern (Deutschland 14,9 Prozent, Österreich 10 Prozent) oder Kunden (Deutschland 17,4 Prozent, Österreich 12 Prozent).

Über die Umfrage:

Ipsos hat im Auftrag von Sophos 201 C-Level-Managerinnen und Manager aus Handel, Dienstleitung und verarbeitendem Gewerbe in Deutschland sowie jeweils 50 in Österreich und der Schweiz zum Thema IT-Sicherheit in ihren Unternehmen befragt.

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

![]()

Sophos X-Ops nimmt Quishing unter die Lupe

Wenn Cyberkriminelle ihre Phishing-Methoden mit eigentlich ganz harmlosen QR-Codes kombinieren, ist von „Quishing“ die Rede. Mittlerweile ist diese neue Taktik so populär geworden, dass es schon ganze Kampagnen dazu gibt.

Die Analysten von Sophos X-Ops haben gerade einen Coup aufgedeckt, bei dem ein Sophos- Mitarbeiter ein PDF-Dokument mit einem QR-Code als E-Mail-Anhang erhielt. Dieser QR-Code war ein Phishing-Köder, um Zugang zu den Anmeldeinformationen des Nutzers inklusive des MFA-Tokens (Multi-Faktor-Authentifizierung) zu ergaunern. Die Sophos-Experten waren in der Lage, die Angreifer daran zu hindern, Zugang zu jeglichen internen Anwendungen zu erhalten – doch andere Unternehmen hatten vielleicht weniger Glück, den Angriff zu erkennen und abzuwehren.

Seit Juni 2024 haben die Spezialisten von Sophos eine wachsende Anzahl dieser Quishing-E-Mails registriert, mit stetig ausgefeilteren Grafiken und gefälschtem Docusign-Branding. Es erscheint, dass die Angreifer Vorteile von „Quishing as a Service“ nutzen und sich eine bekannte Phishing-as-a-service-Plattform zu eigen machen.

Andrew Brandt, Principal Threat Researcher bei Sophos, ordnet die Situation so ein: „Als die QR-Codes während der COVID-Pandemie populärer wurden, war man zwar besorgt, das Risiko für die meisten Menschen blieb jedoch eher gering. Jetzt sehen wir, wie Angreifer die QR-Codes für gezielte Phishing-Attacken sehr effektiv nutzen. QR-Codes sind ungemein flexibel und mit Quishing-Bausätzen können die Kriminellen ganze Serien von gezielten Quishing-Massen-E-Mails entwickeln. Und wenn es den Angreifern gelingt, sowohl das Login als auch die Multifaktorauthentifikation eines Mitarbeiters zu stehlen, haben sie sich in vielen Fällen Zugang zu hoch privilegierten Bereichen verschafft.“

Selbst unter besten Bedingungen und mit gut geschulten Mitarbeitern ist Phishing beziehungsweise Quishing eine zunehmend gefährliche Bedrohung. Mit einem mehrschichtigen Schutz ist es heute allerdings möglich, einen erfolgreichen Phishing-Angriff zu entschärfen. Genauso wichtig ist aber auch eine Unternehmenskultur, in der die Mitarbeiter ermutigt werden, verdächtige Aktivitäten umgehend zu melden. Das schnelle Eingreifen kann den Unterschied zwischen einem bloßen Phishing-Versuch und einem erfolgreichen Angriff ausmachen.

Wie genau Quishing-Attacken funktionieren und weshalb sie eine zunehmende Gefahr darstellen, wird in diesem Artikel ausgeführt: https://news.sophos.com/en-us/2024/10/16/attackers-leverage-qr-codes-in-pdf-email-attachments-for-phishing-on-mobile-devices/

LinkedIn: https://www.linkedin.com/groups/9054356/

X/Twitter: @sophos_info

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

TC Communications

Telefon: +49 (8081) 954619

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (8081) 954617

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (172) 4536839

E-Mail: sophos@tc-communications.de

TC Communications

Telefon: +49 (30) 55248198

E-Mail: sophos@tc-communications.de

![]()

Sophos ernennt Torjus Gylstorff zum Chief Revenue Officer

Torjus Gylstorff ist für die Umsatzsteigerung sowie die Effizienz der weltweiten Vertriebsorganisation und der Partner- und Kundennetzwerke verantwortlich. Dies umfasst auch den Ausbau der Präsenz von Sophos jenseits der weltweit großen Kundenbasis von mehr als 600.000 Unternehmen im KMU-Umfeld. Gylstorff setzt seine Channel-Expertise zudem zur Entwicklung von Strategien ein, um das Geschäft mit bestehenden und neuen Managed Service Providern (MSPs) zu stärken und voranzutreiben.

Gylstorff hat mehr als 25 Jahre Erfahrung im Vertrieb, Channel und Business Development im Technologie- und Cybersicherheits-Sektor. Er leitete Vertriebsteams weltweit und baute globale Vertriebskanäle auf. Vor Sophos war Gylstorff weltweiter Vertriebsleiter für das Application and Data-Security-Geschäft von Thales. Davor war er Vice President of Worldwide Channels and Alliances bei Symantec. In seiner vorherigen Position verantwortete Gylstorff neue Geschäftsinitiativen bei Blue Coat Systems und managte große Turnarounds in Japan und Südkorea. Zu seinen beruflichen Stationen zählen Norman Shark, IBM und Lotus Software, wo er verschiedene leitende Vertriebs- und Führungspositionen in Europa innehatte.

„Sophos ist bereits ein führender Anbieter von Security-Services und -technologien für den Mittelstand und kleinere Unternehmen, die aufgrund von Ressourcenengpässen, Fachkräftemangel, begrenzten Budgets und anderen Herausforderungen häufig unzureichend geschützt sind und Unterstützung im Kampf gegen Cyberangriffe benötigen. Unsere Vision bei Sophos ist eine Welt, in der Organisationen jeder Größe einen klaren Weg zu erstklassigen Cybersicherheitslösungen haben. Das Ziel von Sophos ist es, die Kluft in der Cybersicherheit zu schließen und mehr Unternehmen in gefährdeten Marktsegmenten zu schützen. Der beste und effizienteste Weg, dies zu erreichen, ist die Skalierung über Channel-Partner und MSPs“, sagt Joe Levy, CEO von Sophos. „Mit Torjus, der jahrzehntelange Erfahrung in der Führung, im Channel-Vertrieb, im Management von Vertriebsoperationen und in der Pflege von Kundenbeziehungen hat, können wir schneller skalieren und das Wachstum für Partner, MSPs und Sophos fördern."

Sophos ist ein weltweit führender und innovativer Anbieter fortschrittlicher Lösungen zur Abwehr von Cyberangriffen, darunter Managed Detection and Response (MDR) sowie Incident Response Services. Das Unternehmen bietet ein breites Portfolio an Endpoint-, Netzwerk-, E-Mail- und Cloud-Sicherheitstechnologien, das bei der Abwehr von Cyberangriffen unterstützt. Als einer der größten auf Cybersecurity spezialisierten Anbieter schützt Sophos mehr als 600.000 Unternehmen und mehr als 100 Millionen Anwender weltweit vor aktiven Angriffen, Ransomware, Phishing, Malware und vielem mehr. Die Dienste und Produkte von Sophos sind über die cloudbasierte Management-Konsole Sophos Central verbunden und werden vom bereichsübergreifenden Threat-Intelligence-Expertenteam Sophos X-Ops unterstützt. Die Erkenntnisse von Sophos X-Ops erweitern das gesamte Sophos Adaptive Cybersecurity Ecosystem. Dazu gehört auch ein zentraler Datenspeicher, der eine Vielzahl offener APIs nutzt, die Kunden, Partnern, Entwicklern und anderen Anbietern von Cybersecurity und Informationstechnologie zur Verfügung stehen.

Sophos bietet Cybersecurity-as-a-Service für Unternehmen an, die vollständig verwaltete, schlüsselfertige Sicherheitslösungen benötigen. Kunden können ihre Cybersecurity auch direkt mit der Security Operations Platform von Sophos verwalten oder einen hybriden Ansatz verfolgen, indem sie ihre internen Teams mit Sophos Services ergänzen, einschließlich Threat Hunting und Systemwiederherstellung. Sophos vertreibt seine Produkte über Reseller und Managed Service Provider (MSPs) weltweit. Der Hauptsitz von Sophos befindet sich in Oxford, U.K.

Weitere Informationen unter: www.sophos.de

Sophos Technology GmbH

Gustav-Stresemann-Ring 1

65189 Wiesbaden

Telefon: +49 (611) 5858-0

Telefax: +49 (611) 5858-1042

http://www.sophos.de

PR Manager EMEA

Telefon: +49 (721) 25516-263

E-Mail: joerg.schindler@sophos.com

![]()