❌ Datenzugriff ermöglichen ❌ Schnelle und kosteneffiziente Datenkonvertierung – lokal oder in der Cloud ❗

- Dateninkompatibilität und -korruption: Unterschiedliche Datenstrukturen und Formate können zu Fehlern oder Korruption führen, wenn nicht richtig berücksichtigt.

- Risiko von Datenverlusten: Fehler bei der Extraktion, Übertragung oder Integration können zu kritischen Datenverlusten führen.

- Lange Ausfallzeiten: Migrationsprozesse können den Betrieb stören und zu Produktivitätsverlusten sowie Kundenvertrauensproblemen führen.

- Datensicherheit: Der Schutz vor externen Bedrohungen und die Einhaltung von Datenschutzvorgaben sind unerlässlich.

IRI NextForm bietet die perfekte Lösung, um diese Hürden erfolgreich zu meistern. Mit technischer Präzision und umfassender Funktionalität sorgt es für eine reibungslose und sichere Migration.

Key Features von IRI NextForm:

- Unterstützung einer Vielzahl von Datenformaten, von Datenbanken bis zu Cloud-Speichern.

- Leistungsstarke Transformationsmöglichkeiten für eine exakte Anpassung an Zielsysteme.

- Fehlerprotokollierung und Integritätsprüfungen minimieren das Risiko von Datenverlusten.

- Inkrementelle Migrationen sorgen für verbesserte Sicherheit und Steuerbarkeit.

- Schnelle Datenmanipulation und -bewegung reduzieren Migrationsdauer und Ausfallzeiten.

- Flexible Planungsoptionen minimieren Auswirkungen auf den Geschäftsablauf.

Zusätzlich bietet IRI NextForm umfassende Funktionen zur Datenbereinigung, Maskierung und Berichterstellung während der Migration. Mit persönlicher Unterstützung und maßgeschneiderten Schulungen sind Sie bestens gerüstet, die Datenmigration effizient und zukunftssicher zu gestalten.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Effiziente Datenaufbereitung für Tableau ❌ Schneller von Rohdaten zu aussagekräftigen Visualisierungen ❗

Mit der IRI-Software erhalten Sie eine leistungsstarke und kostengünstige Lösung für die Datenintegration und -vorbereitung, speziell für die Nutzung in Tableau, in einer umfassenden Datenverwaltungsumgebung. Diese Umgebung unterstützt Prozesse wie Datenerkennung, Integration, Migration, Governance und Analyse.

Nutzen Sie entweder das Einzelprodukt IRI CoSort oder die erweiterte IRI Voracity-Plattform, um Daten aus über 150 verschiedenen Quellen zu extrahieren, zu filtern, zu transformieren und abzusichern. Beide Tools verwenden eine leistungsfähige Engine, die Daten sortiert, kombiniert, aggregiert, kartiert, maskiert und für Tableau sowie andere BI-Ziele aufbereitet.

So wird Tableau von der Integration und dem Abgleich roher Daten entlastet, was erhebliche Zeit- und Arbeitsersparnisse ermöglicht. Die zentrale Verwaltung der Datenbereinigung und -anpassung reduziert den Aufwand für individuelle Datenverarbeitungen in Berichten und vermeidet typische Herausforderungen der Datensynchronisation.

Ein Anwendungsbeispiel für die Nutzung von CoSort vor Tableau zeigt in einem Blog-Artikel eine 8-fache Beschleunigung der Visualisierungszeit.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ DSGVO-konformes Elasticsearch ❌ Schutz sensibler Daten auf Feldebene im Elastic-Cluster❗

Elasticsearch ist als leistungsfähige, schemalose Suchmaschine oft Ziel von Datenschutzverletzungen. Schützen Sie Ihre sensiblen Daten mit den innovativen Sicherheitslösungen von IRI und vermeiden Sie kostspielige Vorfälle.

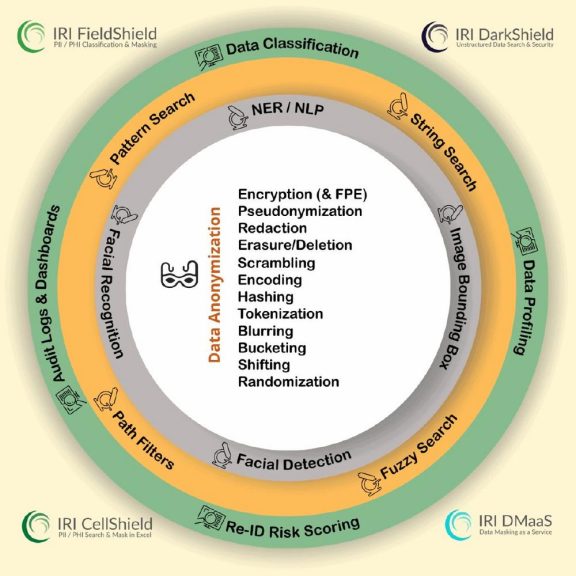

Die IRI Sicherheitsprodukte bieten umfassende Tools zur Identifizierung und Maskierung personenbezogener Daten (PII), für die Einhaltung von Datenschutzvorgaben und zum Testdatenmanagement im DevOps-Kontext. Nutzen Sie die IRI Voracity-Plattform oder spezialisierte Produkte, um den Datenschutz in Ihrem Elastic-Cluster sicherzustellen:

- IRI FieldShield: Klassifiziert und maskiert PII in Legacy-Dateien, relationalen und NoSQL-Datenbanken sowie Cloud-Anwendungen mit Methoden wie AES-256 FPE, Pseudonymisierung und Tokenisierung.

- IRI DarkShield: Lokalisiert und anonymisiert PII und andere sensible Informationen in strukturierten und unstrukturierten Daten, inklusive Elasticsearch-Datenbanken, und erstellt Such- sowie Prüfergebnisse.

- IRI CellShield: Schützt PII in Excel-Tabellen durch Erkennung, Maskierung und Berichterstattung.

Die IRI Voracity-Plattform integriert all diese Lösungen für durchgehende Datensicherheit und Testdatenmanagement im gesamten Datenlebenszyklus. Sie möchten Ihren Elasticsearch-Cluster schützen? Erfahren Sie mehr im Blog und starten Sie jetzt den Schutz sensibler Daten!

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Operative Datenspeicher (ODS) ❌ Optimierung von ELT-Prozessen für einen reibungslosen Operational Data Store ❗

Verzögerungen bei der Datenintegration führen zu veralteten Informationen und beeinträchtigen die Erkenntnisse, auf die Sie sich verlassen.

Hier erfahren Sie, wie Sie Ihre ELT-Prozesse (Extract-Load-Transform) optimieren können, damit Ihr ODS reibungslos läuft:

- Verwenden Sie native Protokolle, um Daten schnell zu extrahieren. Datenbankspezifische APIs reduzieren den Overhead, was zu schnelleren Datenübertragungen führt.

- Nutzen Sie die Parallelverarbeitung, um das Laden zu beschleunigen. Die Aufteilung der Daten in kleinere Ströme verbessert die Effizienz und sorgt für schnelleres Laden.

- Verarbeiten Sie Ihre Daten während der Extraktion vor, um eine reibungslosere Umwandlung zu ermöglichen. Das frühzeitige Sortieren, Filtern und Formatieren von Daten kann die Belastung nachgelagerter Prozesse verringern.

Um Ihre ODS-Leistung wirklich zu optimieren, benötigen Sie eine Lösung, die native Datenbank-APIs und parallele Abfragelogik für eine schnelle Datenextraktion nutzt.

Die Software IRI FACT nutzt Datenbank-native APIs, parallele Abfragetechnologie und SQL-Syntax, um Milliarden von Zeilen innerhalb von Minuten und mit minimalen Auswirkungen auf die Systemleistung in tragbare Flat Files zu extrahieren.

IRI FACT kann Daten auch direkt an die IRI CoSort Datenumwandlungs-Engine in der Voracity ETL-Plattform weiterleiten.

Diese nahtlose Kombination stellt sicher, dass Ihre ODS-Updates, Datenmigrationen, Offline-Reorgs und andere Datenintegrationsaufgaben viel schneller abgeschlossen werden.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Skalierbarkeit für Big Data ❌ Die multi-threaded Lösung für Leistungsengpässe bei großen Datenmengen ❗

Hier sind 5 Vorteile der In-Memory-Datenverarbeitung:

- Schnellerer Datenzugriff: Daten im RAM ermöglichen sofortigen Zugriff und beschleunigen die Verarbeitung großer Datenmengen.

- Weniger I/O-Engpässe: In-Memory-Verarbeitung minimiert Festplattenzugriffe und optimiert Workflows, die sonst durch langsame Übertragungen gebremst werden.

- Gleichzeitige Verarbeitung: Mehrere Operationen wie Sortieren, Filtern und Aggregieren laufen parallel, ohne Leistungseinbußen.

- Skalierbarkeit für Big Data: Große Datenmengen werden effizient über mehrere Knoten verteilt und bleiben schnell und leistungsstark, auch bei wachsendem Datenvolumen.

- Kosteneffizienter Betrieb: Weniger Festplattenzugriffe bedeuten geringere Infrastrukturkosten und Energieeinsparungen.

Für eine effiziente Verarbeitung großer Datenmengen brauchen Sie eine speicheroptimierte, multi-threaded Transformation-Engine, die Engpässe reduziert und Daten in einem einzigen Durchlauf verarbeitet.

IRI CoSort beschleunigt durch multi-threaded In-Memory-Verarbeitung rechenintensive Aufgaben wie Sortieren, Zusammenführen, Aggregieren und Maskieren. Die Optimierung dieser Schritte im Speicher verkürzt die Dauer komplexer Integrations- und Bereinigungsjobs erheblich.

Mit CoSort können Sie Ihre Daten-Workflows optimieren und schnellere Ergebnisse mit weniger Ressourcen erreichen!

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

❌ Unstrukturierte Daten ❌ Schutz sensibler Daten in Dark Data Quellen, on-premise und in der Cloud ❗

Mit der Version 5 von DarkShield wird der Datenschutz auf ein neues Niveau gehoben, dank optimierter API-Engines, einer verbesserten Benutzeroberfläche und erweiterter Funktionen für die Maskierung von Datenbanken. Diese Version ermöglicht es Unternehmen, sensible Informationen in strukturierten, semistrukturierten und unstrukturierten Datenquellen zu identifizieren und einheitlich zu maskieren, unabhängig davon, ob die Daten vor Ort oder in der Cloud gespeichert sind.

Ein herausragendes Merkmal von DarkShield V5 ist die verbesserte IRI Workbench GUI, die eine benutzerfreundlichere Plattform bietet, um personenbezogene Daten und andere sensible Informationen zu schützen. Die nahtlose Integration mit anderen Produkten der IRI Data Protector Suite ermöglicht die gemeinsame Nutzung von PII-Datenklassifizierungen und Maskierungsregeln, was die Effizienz der Datensicherheitsmaßnahmen weiter steigert.

Ein besonderes Highlight von DarkShield V5 ist die Fähigkeit, auch komplexe Datenbanken wie MongoDB abzusichern, was eine umfassende Lösung für Unternehmen bietet, die dieses weit verbreitete Datenbanksystem nutzen. Dadurch trägt diese Version maßgeblich dazu bei, das Risiko von Datenschutzverletzungen zu minimieren und die Einhaltung strenger Datenschutzvorschriften sicherzustellen.

In einer Zeit, in der Datenschutzverletzungen zunehmen, bietet DarkShield V5 Unternehmen die Möglichkeit, sensible Daten proaktiv zu schützen und gleichzeitig den gesetzlichen Datenschutzanforderungen gerecht zu werden. Mit 45 Jahren Erfahrung in der Branche ist Innovative Routines International ein bewährter Partner für Unternehmen weltweit, der sie bei der Bewältigung der komplexen Datenschutzanforderungen unterstützt und die Datensicherheit effektiv verwaltet.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

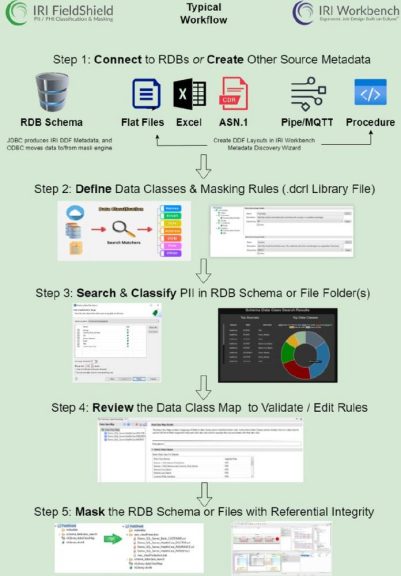

❌ Personenbezogene Daten schützen ❌ Datenmaskierung von PII und sensiblen Daten in Datenbanken und verschiedenen Dateiformaten ❗

Dieser Artikel fasst die Schritte zusammen, die FieldShield-Benutzer unternehmen, um eine Verbindung zu relationalen Datenbanken herzustellen, PII zu klassifizieren, zu entdecken, zu maskieren und zu prüfen.

1. Nachdem Sie IRI Workbench installiert und die FieldShield-Maskierungs-Executable lizenziert haben, stellen Sie sowohl JDBC- als auch ODBC-Verbindungen zu jeder zu maskierenden Datenbank her. Identifizieren Sie für Dateien lokale oder entfernte Ordnerstandorte.

2. Verwenden Sie Assistenten im Datenentdeckungsmenü, um Ihre Datenquellen zu profilieren, E-R-Diagramme zu erstellen, um RDB-Schema zu modellieren, referentielle Integritätsprüfungen durchzuführen und nach spezifischen Elementen zu suchen, die einem Muster entsprechen. Mithilfe der Datenklassifizierung können Sie jedoch noch viel mehr finden (siehe unten).

3. Definieren Sie Datenklassen (z. B. Reisepassnummer, Name, Telefonnummer) oder Klassengruppen (z. B. Bürger-PII) nach Bedarf und weisen Sie ihnen Suchmethoden und Maskierungsfunktionen zu. Führen Sie dann den Suchassistenten für Ihr DB-Schema (oder Dateiverzeichnisse) aus. Die Suchaufträge erstellen Protokollberichte, Dashboards und eine Datenklassenzuordnung, die Sie überprüfen können, bevor die Bulk-Datenmaskierungs-Assistenten diese verwenden, um Ihre Regeln konsistent auf Ihre Datenklassen anzuwenden (was die referenzielle Integrität gewährleistet).

4. Führen Sie den Assistenten für den neuen Data Class Map DB Masking Job oder den neuen Data Class File Map Masking Job aus. Sie wenden eine Standard- oder ausgewählte Datenmaskierungsfunktion für jede Datenklasse basierend auf deren Bedarf an Umkehrbarkeit, Realismus, Einzigartigkeit, Konsistenz und Sicherheit an. Sie können diese Datenmaskierungsaufträge auch in Mapping-Diagrammen, 4GL-Skripten oder einer IRI-API konfigurieren.

5. Einmal erstellte Aufträge sind leicht ausführbar und modifizierbar für iterative Tests, wobei die Ausgabe zunächst zur Überprüfung, Modifikation, Weitergabe und Wiederverwendung virtualisiert auf die Konsole, in Dateien oder Beispieltabellen ausgegeben werden kann. SQL-Abfrage- und Update-Logik kann in Skripten oder Workflows für Echtzeit– oder inkrementelle Maskierungsaufträge enthalten sein.

6. Ein enthaltene Risiko-Bewertungs-Assistent misst statistisch die Wahrscheinlichkeit, dass ein maskierter Datensatz (Tabelle) basierend auf quasi-identifizierenden Informationen in der Zeile immer noch zur Identifizierung einer Person verwendet werden kann.

7. Weitere Maskierungsaufträge können die in dem Bewertungsbericht aufgedeckten Risiken adressieren, indem quasi-identifizierende Werte wie Geburtsdatum und Alter unscharf gemacht oder in Buckets gruppiert werden. Diese Techniken machen die Daten anonym, aber dennoch zweckmäßig.

8. Wenn Sie in den obigen Prozessen Erfolg und Vertrauen gewinnen und beginnen, die Produktionsdatenmaskierungsanforderungen zu erfüllen, sollten Sie auch die Leistung Ihrer Aufträge und Ihre Metadatenressourcen (Quelllayouts, Aufgaben- und Batch-Skripte, Verschlüsselungsschlüssel usw.) bewerten. Verwenden Sie ein IRI Workbench-Plugin wie Git, um Ihre Metadaten zu sichern, freizugeben, versionskontrollieren und Änderungen nachzuverfolgen.

9. Während und nach den Go-Live-Terminen folgen Sie den IRI-Empfehlungen zur Leistungsüberwachung, Verwaltung von Datenaktualisierungen, Bedingungen und Software und zur Behandlung neuer Anwendungsfälle oder Prüfungsanforderungen.

Sie können Daten in Ihrem Produktions- oder Testschema maskieren, indem Sie die Quellen, Ziele und den Ablauf definieren. Am häufigsten wird das ETL-Verfahren genutzt: Daten werden aus der Produktion gelesen, in der Engine maskiert und dann zum Test geschrieben. Sehen Sie sich dieses Video eines typischen Maskierungs-Jobs an!

Nächste mögliche Schritte:

- Überprüfen Sie die Ergebnisse in Ihren Zieltabellen auf Datenschutz, Realismus und referenzielle Integrität.

- Prüfen Sie die Entdeckungsdaten, Maskierungsaufträge und Leistungsprotokolle.

- Automatisieren Sie den Batch-Prozess über den IRI- oder Ihren eigenen Job-Scheduler oder integrieren Sie ihn in eine CI/CD-Pipeline.

- Führen Sie Re-Identifikations-Risiko-Bewertungen durch, z.B. zur Einhaltung der HIPAA-Expertenbestimmungsmethode.

- Erstellen und führen Sie zusätzliche Anonymisierungsaufträge aus, um Quasi-Identifikatoren weiter zu verschleiern.

- Fügen Sie zusätzliche Ziele, Filter, Transformations-, Datenqualitäts-Funktionen oder Formatierungen zu einem Auftrag hinzu.

- Nutzen Sie Datenklassen und Maskierungsregeln in einem DB-Subset, Ripcurrent- oder DarkShield-Auftrag.

- Teilen, versionskontrollieren, ändern und sichern Sie alle Auftragsartefakte in Git.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

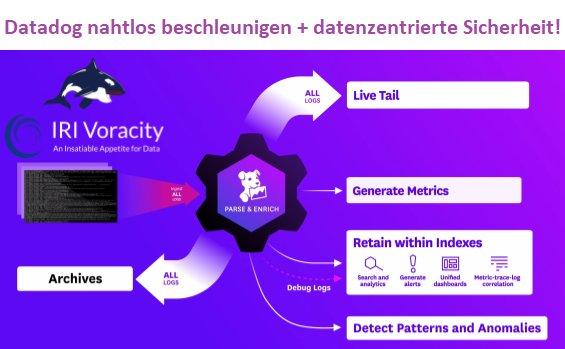

❌ Datadog für Cloud-Operations ❌ Effizientere Datenvorbereitung für schnellere und sichere Datenvisualisierung❗

Zu den Funktionen von Datadog gehören die Überwachung der Infrastruktur, Log-Management, Application Performance Monitoring (APM) und Sicherheitsfeatures. Zusätzlich bietet es Tools wie Real User Monitoring (RUM) und Incident Management.

Funktionserweiterung und starker Datenschutz: Die Integration von IRI Voracity erweitert die Funktionalität von Datadog, indem sie eine effiziente Datenvorbereitung und -visualisierung ermöglicht. Dies führt zu umfassenderen Analysemöglichkeiten und verbesserten Sicherheitsaspekten, die den Anforderungen moderner Datenlandschaften gerecht werden.

In den folgenden Artikeln wird erläutert, wie Daten in Voracity vorbereitet und in Datadog integriert werden können. Es wird gezeigt, wie Voracity-verarbeitete Daten für Visualisierungen in Datadog genutzt werden können und wie die Ergebnisse zur Verbesserung der Datensicherheit in Datadog beitragen. Datadog-Nutzer können die speziell entwickelten Verbindungsmöglichkeiten von IRI nutzen, um ihre Datenverarbeitung zu beschleunigen und die Datensicherheit zu erhöhen!

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

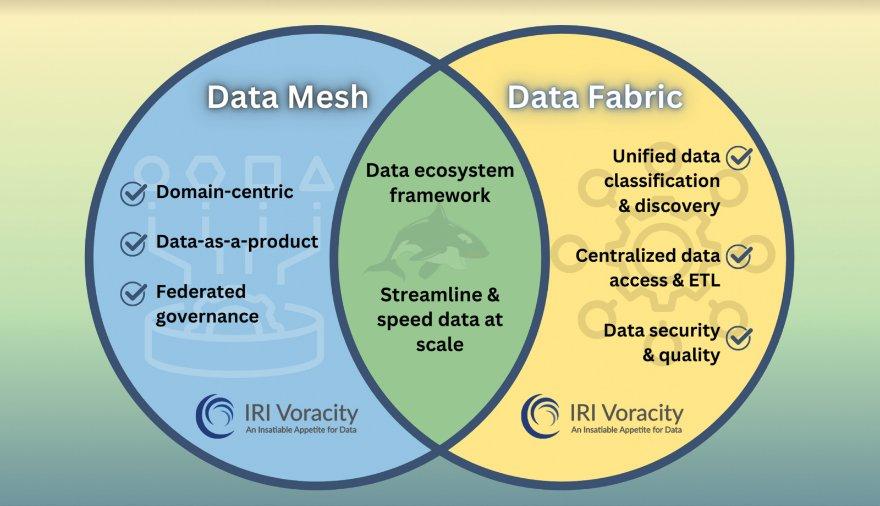

❌ Data Fabric und Data Mesh ❌ Einfachere Datenverwaltung für direkte Datennutzung, ohne Zwischenspeicherung ❗

Das Unternehmen IRI Inc. beschleunigt seit 1978 die Datenverarbeitung mit Kunden in allen Bereichen wie bspw. Bankwesen, Regierung, Gesundheitswesen, Telekommunikation, Einzelhandel und Energie. IRI zeichnet sich in Situationen aus, in denen komplexe Datenverarbeitungen im erforderlich sind, und/oder PII in mehreren Quellen gefunden und maskiert werden müssen.

Die IRI-Produkte verwenden Datendefinitionsdateien (DDF), um Datenquellen mit Zielen zu katalogisieren und abzubilden und Geschäftsregeln anzuwenden und zu verfolgen, wie das Maskieren von Feldern, die PII oder andere sensible Daten enthalten. Es gibt Unterstützung für verschiedene Aspekte der Datenverwaltung und eine gewisse Fähigkeit die Daten zu visualisieren. IRI verwendet die DDFs als Teil seines robusten 4GL-Programms namens SortCL für Datenmanipulationen, die Datenkonvertierung, Transformation und Berichterstattung sowie Datenqualitätsfunktionen wie Profilierung, Bereinigung und Anreicherung umfassen. IRI Voracity kann entweder lokal, in der Cloud oder in einer hybriden Umgebung bereitgestellt werden. Die verschiedenen Funktionen des Produkts werden über die IRI Workbench mit einer grafischen Benutzeroberfläche auf Basis von Eclipse gesteuert.

Diese Fähigkeiten bedeuten, dass viele Kernfähigkeiten vorhanden sind, um eine Data-Fabric-Architektur zu unterstützen. Es gibt einen Datenkatalog und umfangreiche Funktionen, die es ermöglichen, auf Daten aus einer Vielzahl von Quellen zuzugreifen. Tatsächlich führt die Geschichte des Unternehmens dazu, dass es Datenverarbeitungen äußerst effizient durchführt, um ETL-Prozesse in anderen Anbieterprodukten zu beschleunigen oder sogar ganz ersetzen!

IRI Voracity kann maschinelles Lernen für die Entdeckung unstrukturierter Daten verwenden, z. B. durch das Durchsuchen von rechtlichen Aussagen nach bestimmten interessanten Elementen oder das Erstellen von Strukturen für virtuelle oder statische Mashups mit anderen Quellen in einer Data Fabric. Auch ist geplant, KI zu verwenden, um die Datenprofilierungsfähigkeiten zu verbessern und SortCL-Skripte für eine Vielzahl neuer Anwendungen zu generieren.

IRI-Produkte können innerhalb einer modernen Data-Fabric-Architektur eine Rolle spielen, und ihre Stärken bei der äußerst effizienten Datenverarbeitung und verschiedenen Datenwrangling machen IRI Voracity zu einer Plattform, die es sich lohnt insbesondere wenn Sie besonders herausfordernde Datenmengen oder Leistungsanforderungen bei Produktionsdaten-Transformations- und Migrationsaufgaben haben oder Daten in Entwicklungsumgebungen finden, maskieren oder synthetisieren müssen.

Fazit: IRI Voracity unterstützt die Data Fabric-Architektur durch direkte Nutzung verschiedener Daten ohne Zwischenspeicherung. Der Begriff "Weaving Data Together" beschreibt das Verknüpfen unterschiedlicher Datensätze, um einen umfassenden Datensatz zu erstellen. Die Plattform bietet zahlreiche Funktionen wie Datenentdeckung, Integration, Governance, Maskierung und Analytik.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()

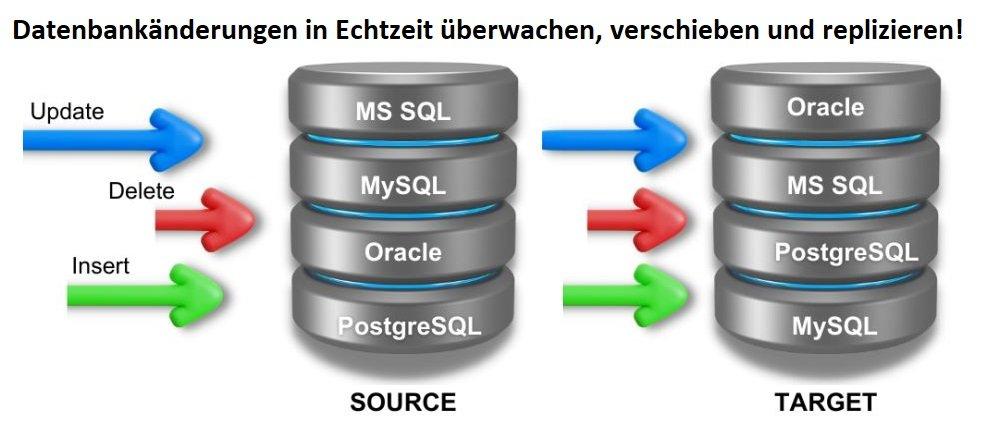

❌ Datenintegration in Echtzeit ❌ Change Data Capture (CDC) für minimierte Datenmenge und schnellere Datenübertragung ❗

CDC bietet verschiedene Methoden zur Erfassung und Bereitstellung, um die Zuverlässigkeit der Datenpipelines zu gewährleisten. Es erfasst Änderungen an Produktivdaten und Metadaten wie Inserts, Deletes, Updates sowie DDL-Änderungen und sendet diese an Zielsysteme, die von Datenbanken bis zu Public-Cloud-Diensten, Data Warehouses, Data Lakes und Microservices reichen.

In diesem Jahr wurde die neue Funktion "IRI Ripcurrent" in die Datenmanagementplattform IRI Voracity integriert, um in Echtzeit Änderungen an der Struktur und am Inhalt von Datenbankspalten zu verwalten. IRI Ripcurrent erkennt automatisch neue, aktualisierte oder gelöschte Datenzeilen sowie strukturelle Änderungen an Tabellen oder Schemata und bietet mehrere Reaktionen:

- Datenreplikation: Aktualisierung von Testzielen innerhalb derselben oder einer anderen Datenbank.

- Inkrementelle Datenmaskierung: Nutzung konsistenter Funktionen auf Basis von Datenklassen.

- Delta-Reporting: Vergleich neuer Daten mit früheren Versionen für Analysen.

- Benachrichtigungen: Meldung struktureller Änderungen, um neue Suchaufträge auszulösen.

Ripcurrent lässt sich nahtlos mit Debezium integrieren, um Änderungen in verschiedenen Datenbanken zu verfolgen, darunter MySQL, SQL Server, PostgreSQL und Oracle, sowie mit geringfügigen Anpassungen MongoDB, DB2 und Vitess.

Mehr Informationen zu Ripcurrent und seinen automatisierten Prozessen finden Sie in einer Blogartikelserie, die mit diesem Artikel startet.

International bekannte Kunden seit 1978: Die NASA, American Airlines, Walt Disney, Comcast, Universal Music, Reuters, das Kraftfahrtbundesamt, das Bundeskriminalamt, die Bundesagentur für Arbeit, Rolex, Commerzbank, Lufthansa, Mercedes Benz, Osram und viele mehr setzen seit über 40 Jahren auf unsere Software für Big Data Wrangling und Datenschutz. Eine umfassende Liste unserer weltweiten Referenzen finden Sie hier, und speziell deutsche Referenzen finden Sie hier.

Partnerschaft mit IRI seit 1993: Durch die langjährige Zusammenarbeit mit Innovative Routines International Inc. aus Florida USA haben wir unser Produktportfolio um erstklassige Produkte wie IRI CoSort, IRI Voracity, IRI DarkShield, IRI FieldShield, IRI RowGen, IRI NextForm, IRI FACT und IRI CellShield erweitert. Die exklusiven Vertriebsrechte für diese Produkte in Deutschland liegen ausschließlich bei der JET-Software GmbH. Weitere Informationen zu unserem Partnerunternehmen IRI Inc. finden Sie hier.

Das Unternehmen JET-Software GmbH wurde 1986 in Deutschland gegründet. Seit fast 4 Jahrzehnten entwickeln wir Software für Big Data Management und Schutz! Unsere Produkte sind für alle gängigen Betriebssysteme: Mainframe (BS2000/OSD, z/OS + z/VSE) und Open Systems (UNIX & Derivate, Linux + Windows).

Wir bieten Lösungen für schnellstes Datenmanagement (Datenprofilierung, Bereinigung, Integration, Migration und Reporting sowie Beschleunigung der BI/DB/ETL-Plattform von Drittanbietern) und datenzentrierten Schutz (PII/PHI-Klassifizierung, -Erkennung und -Deidentifizierung, sowie Re-ID-Risikobewertung und Generierung synthetischer Testdaten).

Zu unseren langjährigen Referenzen zählen deutsche Bundes- und Landesbehörden, Sozial- und Privatversicherungen, Landes-, Privat- und Großbanken, nationale und internationale Dienstleister, der Mittelstand sowie Großunternehmen.

JET-Software GmbH

Edmund-Lang-Straße 16

64832 Babenhausen

Telefon: +49 (6073) 711-403

Telefax: +49 (6073) 711-405

https://www.jet-software.com

Telefon: +49 (6073) 711403

Fax: +49 (6073) 711405

E-Mail: amadeus.thomas@jet-software.com

![]()