Fehlende Security Services: Das perfekte Ziel für Cyberkriminelle

Ulrich Parthier, Publisher it security, sprach mit Sven Janssen, Regional Vice President EMEA Central Sales bei Sophos, über die Herausforderungen aber auch Chancen, denen sich Unternehmen und Security-Anbieter in gleicher Mission gegenübersehen.

Herr Janssen, täglich liest man über neue Gefahren, Zero-Day-Attacken, Lücken in bestehenden Systemen und Lösungen. Man hat das Gefühl, als wäre man zwangsläufig der nächste, den es trifft. Was sagen Ihre Forschungen und Beobachtungen?

Sven Janssen: Tatsache ist, dass unsere Forensiker und Labs-Teams täglich neue potenzielle Gefahren und Sicherheitslücken finden, die auch ausgenutzt werden. Hierbei kann es sich um gezielte Attacken handeln, bei denen wenige Unternehmen individuell angegriffen und mit sehr hohen Ransomware-Erpressungssummen zu Kasse gebeten werden, oder auch um breit angelegte Kampagnen, die jedes Unternehmen und jede Organisation treffen können. Cyberkriminellen geht es fast immer darum, möglichst viel Geld zu erbeuten. Für den größtmöglichen Fang lassen sie sich ständig neue Strategien und Taktiken einfallen – und sie sind sehr gut in dem, was sie tun.

Haben Sie konkrete Zahlen und wie hoch schätzen sie die Dunkelziffer ein?

Sven Janssen: Unser jüngster State of Ransomware Report zeigt, dass in Deutschland 58 Prozent, in Österreich 50 Prozent und in der Schweiz sogar 75 Prozent der Unternehmen mit Ransomware angegriffen wurden. Ein Angriff bedeutet nicht gleichzeitig einen Erfolg für die Angreifer. Bei 49 Prozent der Unternehmen in Deutschland, 70 Prozent in Österreich und 60 Prozent in der Schweiz ist es den Angreifern gelungen, ihren Angriff erfolgreich abzuschließen und Daten zu verschlüsseln. Aus unserer Sicht und sicherlich auch aus der Sicht der Geschädigten, ist dies eine hohe Rate und sie steigt seit Jahren kontinuierlich. Die Cybergangster nutzen jede Gelegenheit und Technologie, um ans Ziel zu gelangen.

Zur Dunkelziffer befragt man am besten die Glaskugel. Wir gehen davon aus, dass ein beträchtlicher Teil der angegriffenen Unternehmen dies nicht kundtut oder es nicht bemerkt. Denn es gibt ja auch die Variante, dass bei einem Angriff Daten unbemerkt gestohlen wurden, jedoch keine Ransomware aktiviert wurde.

Welche Angriffstaktiken gehören heute zu den gefährlichsten?

Sven Janssen: Wir sollten hier weniger von den gefährlichsten Angriffstaktiken reden, sondern eher von denen, auf die Unternehmen weniger gut vorbereitet sind. Die größte Hürde für die Angreifer ist es, den Schutzperimeter der Unternehmen zu durchbrechen. Hierfür kommen cyberkriminelle Mittel zum Einsatz, die nicht zwangsläufig besonders kompliziert sein müssen, jedoch wirksam und erfolgversprechend. Ein zusätzlicher Gefahrenfaktor besteht darin, dass sich die großen Cybercrime-Gruppen in spezialisierte Task-Force-Einheiten und Sub-Gruppen eingeteilt haben, die sehr professionell und effizient Teile der Angriffskette durchführen. Das große Ganze führt dann zu erfolgreichen Angriffen.

Haben Sie hierfür Beispiele?

Sven Janssen: Ein prominentes Beispiel ist die Nutzung von GPT-Technologien. Eine der größten Gefahren für die IT-Security ist der Mensch. Cyberkriminelle nutzen diese Schwachstelle, um an die Zugangsdaten oder Verbindungswege ins Unternehmen zu gelangen. Phishing- Angriffe und Social-Engineering sind die bevorzugten Taktiken. Zwar haben viele Unternehmen ihre Mitarbeitenden gut darauf trainiert, Fake-Nachrichten und gefälschte E-Mails zu erkennen. Aber durch die Nutzung von GPT-Technologien stellen sich die Phishing-Nachrichten so perfekt in Erscheinungsbild und Sprache dar, dass es den meisten Mitarbeitenden nicht mehr möglich ist, gute von schlechten Nachrichten zu unterscheiden. Im Grunde ein alter Trick, aber auf einem ganz neuen Niveau. Sind die Zugangswege über diese Taktik ergründet, folgen weitere Schritte, um das Netzwerk der Organisation zu infiltrieren.

Das vollständige Interview lesen Sie auf it-daily.net

In dem Interview werden folgende weitere Fragen beantwortet:

– Überschreitet der Anspruch an die Security die Fähigkeiten und Ressourcen in Unternehmen?

– Wie kann eine Lösung hierfür aussehen?

– Wenn ein Unternehmen Cyber Security as a Service (CSaaS) nutzen möchte, was genau benötigt es?

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

Eine Welt voller Möglichkeiten

Ulrich Parthier: Herr Amail, seit Mitte Januar sind Sie neuer Chef der SNP und haben sich viel vorgenommen.

Jens Amail: Es gibt auch viel zu tun. Wir arbeiten konzentriert an innovativen Lösungen, dem Ausbau unserer strategischen Partnerschaften und der Erschließung neuer Märkte. In einigen sind wir noch nicht vertreten: Brasilien, Mexico, und den Niederlanden zum Beispiel. Das soll sich ändern. Wir prüfen die strategischen Optionen und sind sehr optimistisch, was die Zukunft von SNP anbelangt. Wir sind uns aber auch der Herausforderungen bewusst. Es ist eine sehr spannende Zeit.

Ulrich Parthier: Mit dem plötzlichen Tod des Firmengründers Andreas Schneider-Neureither vor fast drei Jahren war es auch eine unruhige Zeit.

Jens Amail: Es ist nicht ungewöhnlich und sehr menschlich. Der plötzliche Verlust des Unternehmensgründers ist eine große Veränderung. Andreas hat nicht nur etwas Großartiges aufgebaut. Er hat mit seinen Visionen und innovativen Ideen SNP immer weiter vorangetrieben und war für seine Mitarbeiterinnen und Mitarbeiter auch das Herz der Firma. Mein Vorgänger, Michael Eberhardt, und das gesamte Team, haben das gut aufgefangen und ich konnte auf einer starken Basis aufbauen.

Ulrich Parthier: Und auf einem starken Produktportfolio. Welche Bedeutung hat CrystalBridge für SNP?

Jens Amail: Unser Kerngeschäft sind die selektive Datenmigration und das Datenmanagement. Die dafür zentrale Softwareplattform CrystalBridge ist die Basis für jede Art von Transformation. S/4HANA-Migration machen zwar einen Großteil unseres Umsatzes aus, Im ersten Halbjahr 2023 übrigens erstmals über 50 Prozent des Auftragsvolumens. Die aktuelle makroökonomische Situation zwingt Unternehmen aber auch zu umfassenden Neustrukturierungen und digitalen Transformationen über S/4HANA hinaus. SNP hat schon vor mehr als zehn Jahren erkannt, dass es bei SAP-Datenmigrationen wiederkehrende Muster gibt, die bei verschiedenen Szenarien auftreten. Das war der Ausgangspunkt für die Idee, sämtliche Prozesse rund um die Migration in einer Software zu automatisieren. SAP nennt das Selective Data Transition. In diesem Markt haben wir als SAP-Partner mittlerweile einen weltweiten Marktanteil zwischen 70 und 80 Prozent.

Das vollständige Interview lesen auf it-daily.net

In dem Interview werden unter anderem folgende weitere Fragen beantwortet:

Wie sehen Sie die Entwicklung von SNP in den kommenden Jahren?

Sie setzen auch auf ein starkes Partner-Ökosystem. Wie sieht Ihre Zusammenarbeit aus?

Wie binden Sie KI in Ihre Produkte ein?

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

Digital X 2023

Die Digital X, Europas größte Initiative für digitale Transformation, ist ein recht zuverlässiges Trend-Barometer: Was auf der seit 2018 jährlich stattfindenden Digital X in der Kölner Innenstadt als Megatrend diskutiert wird, hat tatsächlich tiefgreifende Auswirkungen auf Wirtschaft, Gesellschaft und Umwelt. 2023 definiert die Digital X vier Megatrends:

→ Connected Business,

→ Sicherheit,

→ Zukunft der Arbeit und

→ Nachhaltigkeit und Verantwortung

Die Identifikation solcher dominanten Strömungen ist für Unternehmen von erheblichem Nutzen, denn dadurch erfahren sie viel über die Wünsche und Bedürfnisse von Firmenkunden und Endverbrauchern. Und wenn man weiß, was gefragt ist, kann man dieser Nachfrage zielgenau mit Produkten und Services begegnen.

Unternehmen, die die Megatrends kennen und bedienen, haben entsprechend gute Geschäftsperspektiven. Unternehmen, die die Trends nicht bedienen, verpassen eine große Chance. Und Unternehmen, die wissentlich oder unwissentlich gegen die Trends agieren, gefährden ihre Zukunft.

Connected Business

Das Konzept des Connected Business steht in enger Verbindung mit dem Internet der Dinge (IoT), da es verschiedene Geräte, Systeme und Technologien miteinander verknüpft. Durch diese Verknüpfung ergeben sich für Unternehmen ganz neue Möglichkeiten zur Steigerung der Produktivität, weil ein kontinuierlicher Informationsfluss zwischen Abteilungen, Menschen und Geräten nicht nur Zeit und Betriebskosten spart – er verbessert auch die User Experience. Beispiel Supply Chain Management: Unternehmen, die Connected Business in ihrer Logistik einsetzen und ihre Lagerhaltung unter Einbeziehung aktueller und prognostizierter Kundennachfragen mit ihren Lieferanten vernetzen, können Lieferengpässe besser vorhersehen und ihnen frühzeitig entgegenwirken.

Mehr lesen Sie auf it-daily.net

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

Zukunftsforum: Thought Leadership in der IT

Was zeichnet Thought Leader aus?

Thought Leader sind Personen oder Unternehmen, die auf einem Fachgebiet mit visionären Ideen oder Innovationen hervorstechen und in ihrer Branche als führende Autorität anerkannt werden. Verbunden mit der Anerkennung ist die kommerzielle Komponente. Vordenker profitieren erheblich davon, als solche angesehen zu werden. Als Vordenker geht es in erster Linie darum, Geld zu verdienen.

Thought Leadership – die Wachstums-Chance im digitalen Zeitalter

Die Digitale Transformation rüttelt gewaltig an dem herkömmlichen Verhalten der Märkte. Kunden stellen neue Anforderungen und traditionelle Wachstumsstrategien funktionieren nicht mehr. Märkte verändern sich kontinuierlich, neue Märkte entstehen.

Dr. Tobbias Schlömer, Speaker der Konferenz und Co-CEO der Thought Leader Systems GmbH, ist überzeugt, dass Thought Leadership das schlagkräftigste Management-Konzept ist, das nachhaltigen Erfolg im digitalen Zeitalter ermöglicht. Thought Leader schaffen sich eine Alleinstellung im Markt. Sie kennen oftmals keinen richtigen Wettbewerb, denn sie werden als die einzige Instanz in ihrem Markt wahrgenommen.

Jedes Unternehmen kann die Chancen der digitalen Ära nutzen, um sich als Meinungsführer in der Wahrnehmung seiner Kunden zu etablieren und um sich dem traditionellen Wettbewerb zu entziehen.

Zur Alleinstellung durch Thought Leadership Strategie gehören:

- das richtige Geschäftsmodell und das Business System,

- die langfristig differenzierende Produkt- und Servicepolitik und

- die richtige Kommunikation und Positionierung.

Tauchen Sie mit Dr. Tobbias Schlömer in die Welt der Thought Leadership Strategie ein. Er weist den Teilnehmern und Teilnehmerinnen den Weg zur Thought Leadership, zur eigenen Wachstumsstrategie.

Quantencomputer und die Zukunft der Kryptographie

Mit der rasanten Entwicklung im Bereich der Quantentechnologien stellt sich nicht mehr die Frage, ob leistungsstarke Quantencomputer existieren werden, sondern nur noch wann. Die Auswirkungen auf unseren digitalisierten Alltag sind noch ungewiss, aber es steht bereits seit 1995 fest, dass Quantenrechner in der Lage sein werden, die heute weit verbreitete Kryptographie zu knacken.

In diesem Vortrag wird Sven Bettendorf, TÜV Informationstechnik GmbH, alternative Verfahren zur Sicherheit in der Quantencomputer-Ära beleuchten und einen kurzen Einblick in die Welt der Quantenverschlüsselung geben.

Business 5.0: Wie Web3, Blockchain, Metaverse und generative KI unser zukünftiges Arbeitsleben und unsere Gesellschaft verändern werden

Wir stehen an der Schwelle zu einem neuen Zeitalter der Arbeit und Wirtschaft. Neue Technologien wie Web3, Blockchain, Metaverse und der Einsatz von generativer Künstlicher Intelligenz (KI) werden in den kommenden Jahren massive Veränderungen für Unternehmen und Arbeitnehmer mit sich bringen.

Die vierte industrielle Revolution hat bereits begonnen, unser Arbeitsleben durch Automatisierung, künstliche Intelligenz und Big Data zu verändern. Nun stehen wir am Anfang einer fünften Revolution, die als „Business 5.0“ bezeichnet wird. Diese wird durch aufkommende Technologien wie Web3, Blockchain, Metaverse und generative KI angetrieben.

In ihrem Vortrag gibt Prof. Julia Finkeissen einen Einblick, wie diese Technologien unser zukünftiges Arbeitsleben, Unternehmen und die Gesellschaft transformieren werden.

Mehr als 20 Sprecher stellen auf der Konferenz ihre inspirierenden Ideen vor. Ziel der Konferenz ist es, den Teilnehmerinnen und Teilnehmern die neue Welt des Wissens und der Innovationen zu vermitteln. Sie erhalten das Know-how, aktiv die Zukunft ihres Unternehmens zu gestalten.

Vom Marktteilnehmer zum Marktmacher

Die Anmeldung zur Konferenz „Thought Leadership in der IT“ läuft. Die Teilnehmerzahl ist begrenzt.

Link zur Anmeldung:

https://www.it-daily.net/konferenz-thought-leader/

Die Teilnahme ist gebührenfrei, abgefragt werden Vor- und Zuname und die E-Mail-Adresse.

Teilnehmer, die am Konferenztag verhindert sind, können fast alle Aufzeichnungen nach der Konferenz käuflich erwerben.

Organisator

it verlag GmbH, Ludwig-Ganghofer-Str. 51, D-83624 Otterfing

Ansprechpartner:

Ulrich Parthier

it verlag GmbH, Ludwig-Ganghofer-Str. 51, 83624 Otterfing

Telefon: +49-8104-649414, E-Mail: u.parthier@it-verlag.de

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it management / it security

Telefon: +49 (8104) 6494-26

Fax: +49 (8104) 6494-22

E-Mail: s.parthier@it-verlag.de

![]()

Die Macht des Thought Leaderships! Lernen Sie von den Besten!

Im dynamischen IT-Umfeld ist es essenziell, nicht den Anschluss zu verpassen oder sich gar einen Wissensvorsprung zu verschaffen. Die rasanten Entwicklungen in der IT-Branche eröffnen ungeahnte Möglichkeiten, um Innovationen voranzutreiben und den digitalen Wandel aktiv mitzugestalten. Doch um diese Chancen zu nutzen, bedarf es eines tiefen Verständnisses der aktuellen Trends und Technologien.

Hier setzt die Thought Leadership Konferenz als Zukunfts-Forum an, das die Expertise von Thought Leadern, Visionären und Evangelisten aus der IT-Branche bündelt. Diese Experten haben nicht nur einen umfassenden Überblick über die neuesten Entwicklungen, sondern sind auch Wegweiser für die zukünftige Ausrichtung der Branche.

Keynotes, Vorträge und Diskussionen

Das zweitägige Programm der Konferenz bietet inspirierende Keynotes, mitreißende Vorträge und anregende Diskussionsrunden. Die Teilnehmer haben die Möglichkeit, tiefere Einblicke in verschiedene Themengebiete zu gewinnen, wie beispielsweise in die Grundsätze des Thought Leaderships und Design Thinkings, die Bedeutung von IT-Strategiemanagement, die Reifegrade der Künstlichen Intelligenz, aktuelle Herausforderungen und Gefahren in der IT-Sicherheit sowie die Auswirkungen von Blockchain, NFT und Metaverse auf die IT-Branche.

Auch bei den Diskussionsrunden liegt der inhaltliche Fokus auf fachlicher Qualität und der jahrelangen Kompetenz der Speaker. Die Teilnehmer können via Chat jederzeit Fragen zu den Diskussionsthemen stellen, die unsere Moderatoren aufgreifen und zur Beantwortung weiterleiten.

Die Thought Leadership Konferenz 2023 wird über Zoom übertragen und aufgezeichnet. Die Veranstaltung richtet sich an Thought Leader, und solche, die es werden wollen – vor allem aus den Bereichen IT-Strategie, IT Operations, Produkt- und Portfoliomanagement, Produktmanagement, Innovation, F&E, IT-Sicherheit und Digitale Transformation.

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

Cyber Security as a Service – Höchstmögliche Security für moderne Unternehmen

Denn was in der Organisation im Arbeitsalltag hilft, weicht gleichzeitig traditionelle Sicherheitsstrategien und -konzepte auf. Das Resultat sind offene Flanken, welche die Cyberkriminellen kennen und für ihre Angriffe ausnutzen. Die beste Möglichkeit dieser Herausforderung zu begegnen, ist die Kombination aus technischer und menschlicher Expertise mit Cyber Security as a Service (CSaaS).

Es war einmal

Wohin die Reise der Cybersicherheit auch geht, sie ist jedenfalls durch das hohe kriminelle Potenzial der Cyberkriminellen definiert. Den Ernst der Bedrohungslage belegen die Zahlen der neuesten globalen Studie von Sophos „State of Ransomware 2023“. Insgesamt wurden in Deutschland 58 Prozent der befragten Unternehmen von Ransomware angegriffen. Dies deutet darauf hin, dass die Zahl der Ransomware- Attacken trotz des vermeintlichen Rückgangs während der Pandemiejahre doch konstant hoch geblieben ist. Bei der Analyse der Ursache von Ransomware-Attacken waren die häufigsten Ausgangspunkte eine ausgenutzte Schwachstelle mit 24 Prozent sowie kompromittierte Zugangsdaten mit 36 Prozent.

Klar ist, die Gefahren für Unternehmen sind zum Teil hausgemacht und wie eine Einladung für Cybergangster. Unternehmen stehen unter dem kontinuierlichen Druck, Prozesse und Budgets zu optimieren und begeben sich dabei immer öfter in ein Ungleichgewicht zwischen Innovation, digitaler Transformation und Cybersicherheit. Immer weniger existiert das eine Netzwerk, in dem eingebundenen Systeme sicher sind, sondern stattdessen ein weit verzweigtes Ökosystem, das nicht mehr effizient abgesichert werden kann.

Das Problem liegt darin, dass klassische Sicherheitskonzepte davon ausgehen, dass mit einem ausgefeilten System von Endpoint-, Firewall-, Cloud-, Identitäts-, E-Mail- und weiteren Sicherheitselementen wie der Künstlichen Intelligenz, den Angreifern der Wind aus den Segeln genommen ist. Die bittere Realität allerdings ist, dass die Cyberkriminellen die hoch entwickelten Cyberschutzlösungen kennen und dass sie diese mit ähnlich innovativer Technologie immer wieder umgehen.

Mehr lesen Sie auf it-daily.net

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

Cyber-Resilienz und MDR-Services

Cyber-Resilienz ist ein wichtiges Stichwort und dazu gehört zusätzlich zur Software- und KI-gesteuerten Sicherheit auch eine menschliche Komponente in Form von Security-Services. Über die Managed Detection and Response (MDR)-Services sprechen Sven Janssen, Director Channel Sales DACH bei Sophos und Ulrich Parthier, Herausgeber it security.

Ulrich Parthier: Wie kann man den heutigen Status der Cyberbedrohung kurz beschreiben und wie das Verhalten der Unternehmen?

Sven Janssen: Die Landschaft der Cyberbedrohungen ist heute unglaublich vielfältig, wobei die Angriffstaktik über Ransomware nach wie vor und voraussichtlich auch in Zukunft den gefährlichsten Part einnimmt. Es ist nicht nur so, dass die Summen für die Lösegeldforderungen stetig steigen und dass die Akteure dahinter ihre Angriffe auf technisch höchstem Niveau durchführen. Die Cyberkriminellen haben zusätzlich zur Verschlüsselung der Daten den Datendiebstahl für sich entdeckt. Das hat zwei Gründe. Erstens sind viele Unternehmen mit ihrer Sicherheitsstrategie gegen Verschlüsselung heute besser gerüstet und verfügen über sichere Backups, was sie vor Lösegeldforderungen schützt. Der Datendiebstahl und der angedrohte Verkauf im Darknet ist jedoch für viele Unternehmen ein Grund, sich den Erpressern zu ergeben und zu bezahlen.

Auf der anderen Seite haben wir die Unternehmen, die sich deutlich bewusst sind, wie gefährlich das Internet ist. Allerdings hat eine unserer Studien ergeben, dass die Security immer noch nicht genügend in den Chefetagen angekommen ist, obwohl sie durchaus businesskritisch ist. Die große Mehrheit der befragten Manager (rund 81 Prozent) gab an, ein hohes bis sehr hohes Bewusstsein für IT-Sicherheit zu haben. Je größer die Unternehmen jedoch sind, desto weniger sieht sich die Führungsebene tatsächlich in der Verantwortung. Vor dem Hintergrund der aktuellen und neuen Regeln der Geschäftsführerhaftung ist das im Grunde fahrlässig.

Ulrich Parthier: Cyber-Resilienz ist derzeit eines der Top-Themen. Was genau verstehen Sie darunter und wie setzt Sophos diesen Ansatz um?

Sven Janssen: Zum einen ist Cyber-Resilienz die nächste höhere Stufe über der klassischen Security. Dabei geht es vor allem darum, eine noch höhere Erkennungssicherheit zu erreichen und auch die gezielten und trickreichen Angriffe abzuwehren. Die heute sehr guten technischen Lösungen aus vernetzten Security-Ökosystemen in Verbindung mit künstlicher Intelligenz werden daher mit menschlicher Expertise ergänzt.

Denn Fakt ist, dass die technische Security zwar enorm viele Angriffe erkennen und abwehren kann. Für die letzten paar Prozent zur maximal möglichen Sicherheit benötigt man aber hoch spezialisierte Experten, die kontinuierlich die IT-Umgebung der Kunden beobachten und dabei die trickreichen Angriffe der besonders versierten Cyberkriminellen erkennen.

Das vollständige Interview lesen Sie auf it-daily.net

In dem Interview werden folgende weitere Fragen beantwortet:

Ersetzen die MDR-Services ein klassisches SOC?

Ist MDR wirklich günstiger und im Gegensatz zu einem SOC wirtschaftlich realisierbar?

Wie würden Sie in einem Elevator-Pitch die Vorteile von MDR-Services für Unternehmen beschreiben?

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

Wir suchen Sie! Thought Leader. Visionäre. Evangelisten

Aber was unterscheidet einen Thought Leader von einem Market Leader oder einem Digital Leader? In diesem Zusammenhang ist der Gedankenaustausch und das Networking von zentraler Bedeutung, um das Wissen und die Erfahrung von Führungskräften und Experten in der IT-Branche zu teilen und neue Erkenntnisse zu gewinnen.

Sind Sie Visionär:in, Thought Leader:in oder Evangelist:in auf Ihrem Gebiet und wollen Ihr Wissen teilen?

Dann bewerben Sie sich bis zum 30.06.2023 als Speaker für die Konferenz Thought Leadership in der IT!

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

SAP-Transformationen enden nie

Ulrich Parthier: Daten sind die unverzichtbare Basis für innovative, digitale Geschäftsmodelle und mit das wichtigste Kapital für Unternehmen. Deshalb steht bei Transformationsprozessen eine Bereinigung an, das sogenannte Housekeeping. Was zählen Sie im Einzelnen dazu?

Patric Dahse: Housekeeping ist nichts anderes als Aufräumen, Ordnen und Ausmisten – oftmals mit riesigen Datenmengen. Im Tagesgeschäft erleben wir drei Typen von Unternehmen. Der erste Typ behauptet, dass ihre Datenqualität gut sei und die Aussage ist auch nicht allzu weit weg von der Wahrheit. Dann gibt es Unternehmen, die ebenfalls behaupten, dass die Qualität ihrer Daten super ist, nur dass das leider nicht stimmt. Und dann gibt es Typ 3: Unternehmen, die genau wissen, dass sie ein Datenqualitätsproblem haben. Sie nutzen die Transformation dazu, um aufzuräumen. In allen Fällen stellt sich die Frage: Ist es sinnvoll, sämtliche Daten auf eine neue Plattform zu transformieren? Viele Altdaten sind Ballast und können gelöscht oder archiviert werden.

Bei Kunden, die so viele Altlasten haben, dass ein „Aufräumen“ unverhältnismäßig viel Aufwand darstellt, macht eine Selektiv Datentransformation, ein sogenannter Smart Brownfield-Ansatz am meisten Sinn. Der Kunde befüllt sein neues System nur mit den aktuellen und bereinigten Daten, die er braucht, und lässt den Rest im Altsystem. Besteht nur eine geringe Datenhistorie, weil es sich um ein junges System handelt oder gibt es nur wenig Inkonsistenzen, macht wahrscheinlich ein Brownfield Approach Sinn. Das ist der Grund, warum viele Kunden erstmal ein Housekeeping-Projekt mit Roadmap Workshop vorneweg machen, um zu entscheiden, wie es weiter geht.

Ulrich Parthier: SAP hat das Ende des ECC-Supports auf Ende 2027 verschoben, weil Bestandskunden beim Wechsel in die Cloud gezögert haben und SAP bis zum ursprünglich geplanten Ende 2025 nicht alle Bestandskunden umstellen konnte. Was raten Sie den Kunden hinsichtlich des Zeitpunktes für den Umstieg und welche Zeitspanne sollten sie für die Transformation einplanen?

Patric Dahse: Unsere Erfahrung zeigt, dass der Umzug auf SAP S/4HANA im Schnitt ein bis zwei Jahre in Anspruch nimmt. Das kann bei komplexen Transformationsanforderungen auch länger dauern aber auch viel kürzer, bei optimalen Voraussetzungen. In den meisten Fällen – und das bestätigt unsere Transformationsstudie 2023 eindrucksvoll – wird die Transformation unterschätzt.

Ulrich Parthier: Welchen Ansatz sollten Unternehmen wählen, Brownfield- oder Greenfield-Ansatz?

Patric Dahse: Alle Methoden haben je nach Projektausprägung ihre Berechtigung. Laut unserer aktuellen Studie wird ausschließlich Brownfield zu 32 Prozent genutzt, Greenfield zu 27 Prozent und Selective Data Transition (SDT) zu 20 Prozent. SDT in Kombination mit einer der anderen Methoden kommt zu 21 Prozent zum Einsatz. Bei unseren Kunden ist häufig die Kombination aus SDT und einer der anderen Methoden – wie dem Smart Brownfield – die beste Wahl. SDT ist vor allem beliebt, wo das Downtime-Fenster sehr klein ist. Denn SDT ermöglicht eine Zero-Downtime-Transformation. Laut unserer Studie wird das auch immer wichtiger. 19 Prozent der Befragten müssen jedwede Downtime vermeiden und 30 Prozent haben höchstens ein paar wenige Stunden, ohne dass sie spürbare Auswirkungen auf ihren Geschäftsbetrieb hinnehmen müssen.

Das vollständige Interview lesen Sie auf it-daily.net

In dem Interview werden folgende weitere Fragen beantwortet:

– Unternehmen fehlen Zeit & Ressourcen für die Digitale Transformation. Was empfiehlt Patric Dahse?

– Was tut man gegen die gerade fehlenden SAP-Experten?

– Was ist die Mission von Natuvion?

Ende mit Folgen: SAP Business ByDesign

Die Cloud ist das angestrebte Ziel von SAP, weswegen große Anstrengungen unternommen werden, Kunden auf SAP S/4HANA und im Speziellen auf S/4HANA Public oder Private Cloud zu migrieren. Eine Folge daraus: ältere Lösungen und jene mit großer funktionaler Redundanz zu SAP S/4HANA fallen durchs Raster. Dazu gehört auch SAP Business ByDesign.

Mehr lesen Sie auf it-daily.net

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()

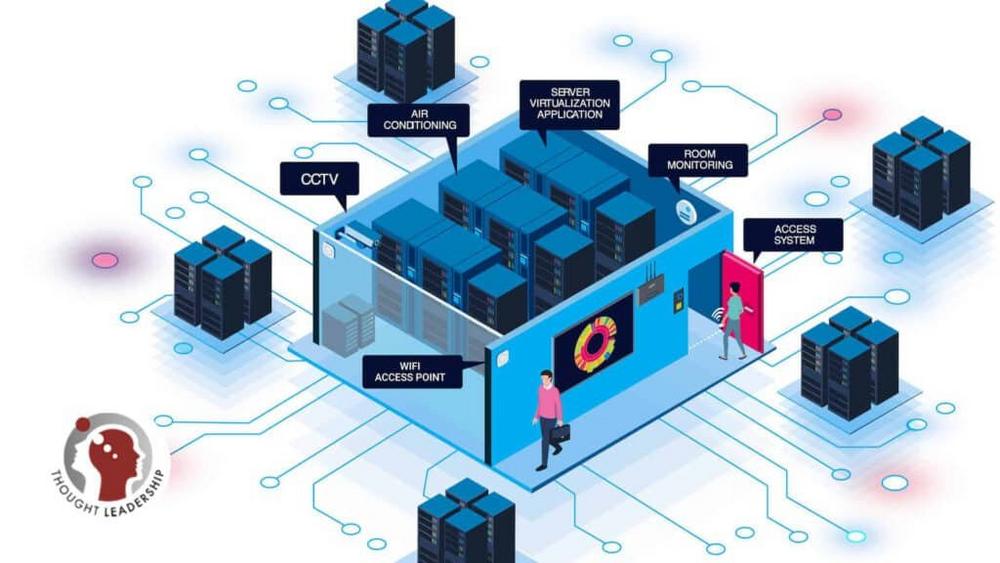

Monitoring …im und aus dem Edge-Rechenzentrum

Auf dem Weg in die Cloud müssen Daten die Grenze zwischen dem Netzwerk, in dem sie erzeugt werden und der Cloud passieren. Im aktuellen Sprachgebrauch wird diese Grenze als Edge bezeichnet. Um zeitkritische Daten möglichst schnell verarbeiten zu können, werden an dieser Grenze Rechenzentren eingerichtet, sogenannte Edge-Rechenzentren oder Edge Datacenter. Dabei handelt es sich meist um relativ kleine Rechenzentren, die sich in unmittelbarer geographischer Nähe zur datenerzeugenden Umgebung befinden. Ganz kleine Rechenzentren werden als Mikro-Rechenzentren bezeichnet: modulare Systeme, normalerweise in einem 19“-Racks, die auch als Bauteile eines Edge-Rechenzentrums dienen können.

Edge-Rechenzentren haben besondere Stärken bei der Verarbeitung zeitkritischer Daten. Als weitere Aufgabe können hier Daten vorverarbeitet werden, die zur Speicherung und Analyse an Cloud-Plattformen geschickt werden sollen. Die Vorverarbeitung senkt die zu verschickende Datenmenge und verringert so die Last auf die involvierten Systeme. Auch die Verarbeitung sensibler Daten, die das Unternehmen aus Sicherheitsgründen nicht verlassen sollen, kann von Edge-Rechenzentren übernommen werden. Egal, welche Aufgaben das Edge-Rechenzentrum übernimmt, Monitoring spielt in vielerlei Hinsicht eine entscheidende Rolle.

Das gilt sowohl für das Monitoring der Edge-Rechenzentren selbst als auch für die Möglichkeit, vom EdgeRechenzentrum aus unterschiedlichste Bereiche in ein zentrales Monitoring zu integrieren und so den Vorteil der Nähe für ein möglichst echtzeitnahes Monitoring zu nutzen. All das schafft eine ganze Reihe von Fragen, auf die ich im folgenden Artikel Antworten liefern möchte: Was muss eine Monitoring-Lösung leisten können, um das Edge-Rechenzentrum zu überwachen? Welche Monitoring-Aufgaben sind für den Einsatz von der Edge aus prädestiniert? Gibt es Monitoring-Tools, die alle Anforderungen erfüllen und was müssen die können?

Mehr lesen Sie auf it-daily.net

Die it verlag für Informationstechnik GmbH publiziert das Magazin it management mit dem Supplement it security. Im Online-Bereich stehen mit der News-Portal www.it-daily.net und diversen Newslettern wertvolle Informationsquellen für IT Professionals zur Verfügung. Mit eBooks, Whitepapern und Konferenzen zu Themen der Enterprise IT rundet der Verlag sein Angebot zu News aus der IT-Welt ab.

www.it-daily.net

IT Verlag für Informationstechnik GmbH

Ludwig-Ganghofer-Str. 51

83624 Otterfing

Telefon: +49 (8104) 649426

Telefax: +49 (8104) 6494-22

https://www.it-daily.net

Redaktion it-daily.net

E-Mail: becker@it-verlag.de

![]()